adware tracking cookie что это такое

Что такое файлы cookie для отслеживания рекламного ПО и чем отличаются от обычного рекламного ПО

Мы собираемся встретить обе концепции лицом к лицу, чтобы вы узнали разницу между ними. Мы также предложим вам ряд рекомендаций и советов, чтобы не стать жертвами рекламного и вредоносного ПО.

Что такое файлы cookie для отслеживания рекламного ПО

Поэтому, когда анализ нашего компьютера обнаруживает файлы cookie для отслеживания рекламного ПО, нам не следует о них беспокоиться. Однако нам не повредит то, что мы периодически удаляем файлы cookie из наших браузеров, чтобы они не собирали от нас так много информации и помогали поддерживать конфиденциальность. Поэтому хорошей политикой может быть удаление файлов cookie примерно каждую неделю.

Почему файл cookie для отслеживания рекламного ПО определяется как угроза

Некоторые антивирусные и антишпионские программы сочтут файлы cookie для отслеживания рекламного ПО опасными, поскольку они хранят данные о пользователе. В этом смысле большинство этих типов файлов cookie являются сторонними файлами cookie для отслеживания, которые в большинстве случаев хранятся на компьютере или устройстве пользователя без их ведома.

Что касается файла cookie для отслеживания рекламного ПО, он будет собирать личную информацию об истории просмотра веб-страниц и истории поиска интернет-пользователя. По этой причине, поскольку они в определенной степени угрожают конфиденциальности, некоторые программы, особенно антишпионские, обычно рассматривают их как угрозы. Таким образом, как мы уже рекомендовали ранее, рекомендуется регулярно удалять все наши файлы cookie.

Удалите файлы cookie для отслеживания рекламного ПО из нашего браузера

Вариант, который мы могли бы рассмотреть для обеспечения большей конфиденциальности при просмотре, заключался бы в том, чтобы наш браузер блокировал все файлы cookie. Если вы намерены просто ориентироваться, это может быть вариант. Однако, если мы хотим использовать такие услуги, как e-mail, участие в форумах и т. д. потребует от нас использования файлов cookie. Поэтому в большинстве случаев, чтобы иметь возможность использовать все и сохранить наши предпочтения, нам придется использовать файлы cookie.

Важное соображение, которое следует принять во внимание, заключается в том, что для оптимизации нашего браузера файлы cookie должны время от времени удаляться. Также важным фактом является то, что при удалении файлов cookie мы удаляем все логины и настройки веб-сайта. Тогда нам придется познакомить их снова. Однако, особенно пароли, поскольку они хранятся в браузере или в учетной записи, обычно нет необходимости повторно вводить их все. Однако как минимум необходимо знать пароль Google, а также пароль других браузеров, в которых у нас есть учетная запись.

Таким образом, у нас будет практически браузер первого дня, но с сохранением текущей конфигурации.

Удалите файлы cookie в Chrome, Firefox и Edge

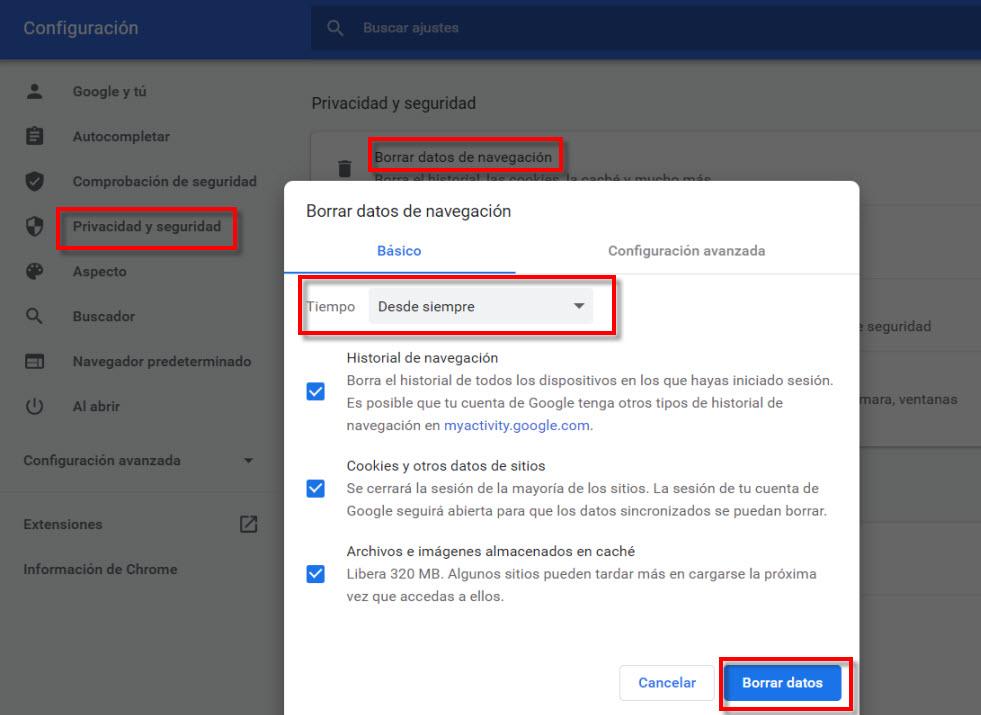

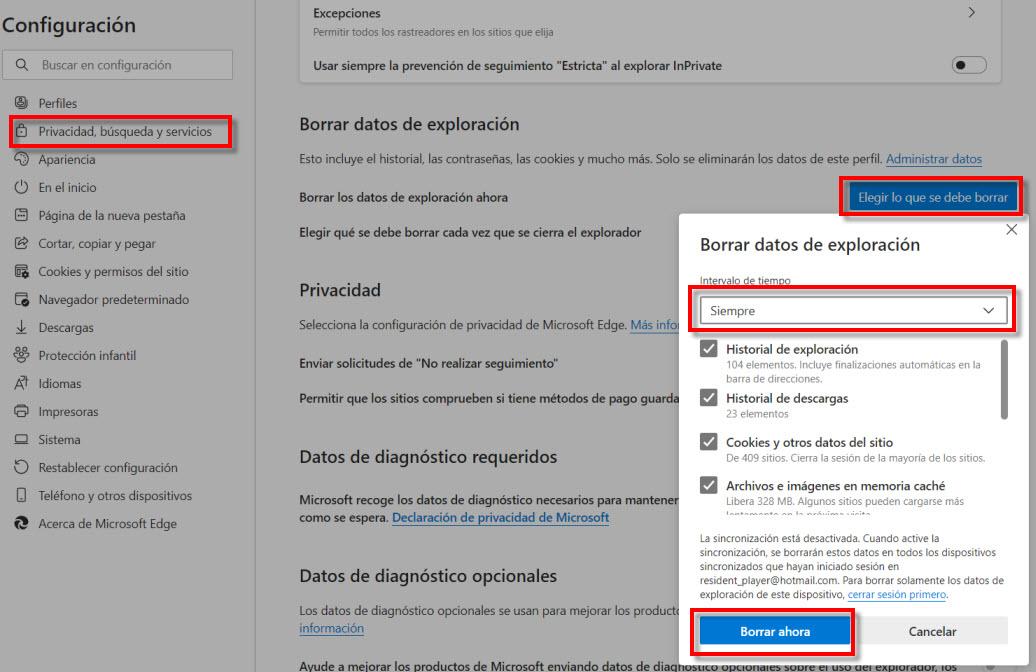

Затем мы настроим вот так и нажмем на Удалить данные Кнопка:

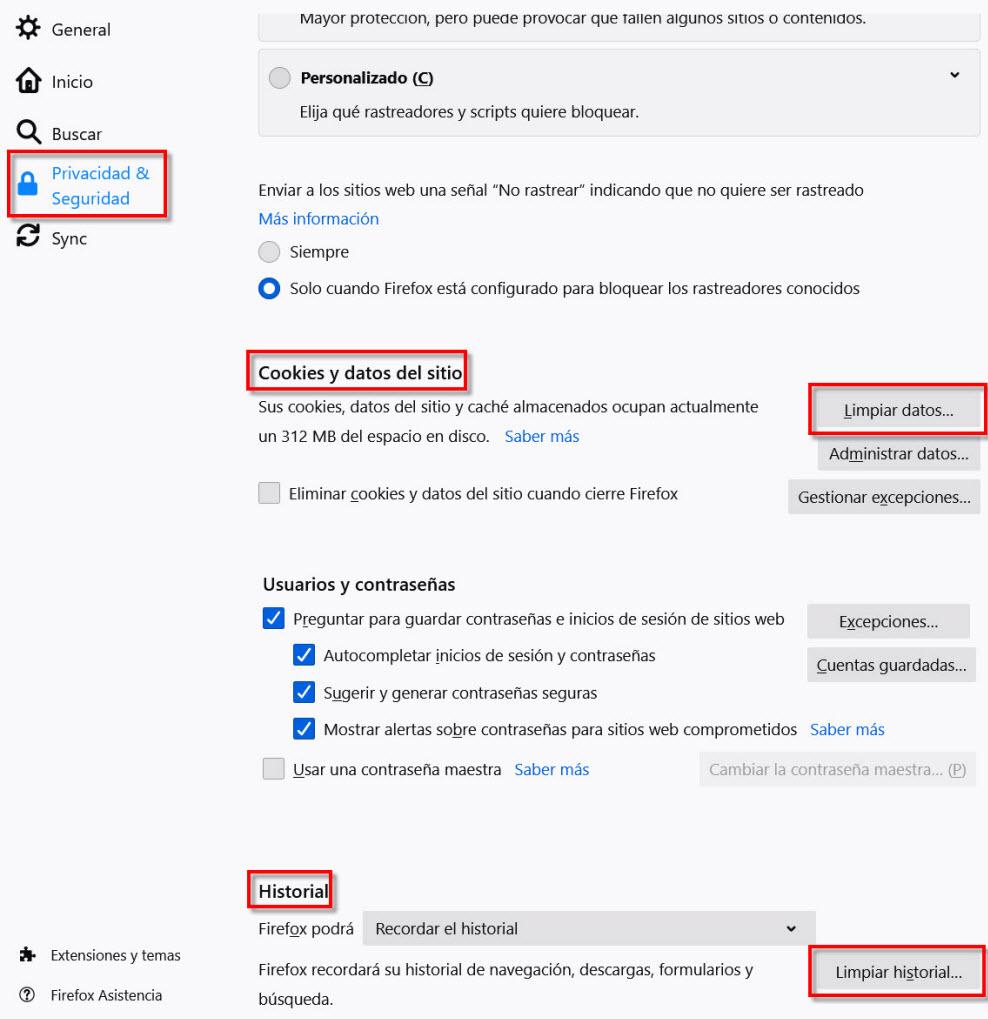

Что касается Firefox чтобы удалить файл cookie отслеживания рекламного ПО или любой другой файл cookie, мы перейдем к следующему адресу:

Что такое рекламное ПО

Мы можем определить рекламное ПО как нежелательное программное обеспечение, которое предназначено для отображения рекламы на нашем экране. Мы ссылаемся на программы, распространяющие вредоносную рекламу и может завалить наши устройства рекламой.

Как правило, эти типы рекламы просто раздражают, но они могут стать отправной точкой для других разновидностей вредоносных программ, которые компрометируют компьютер. Некоторые симптомы того, что на наших устройствах может быть рекламное ПО:

Как предотвратить заражение рекламным ПО

Использование файлов cookie для отслеживания рекламного ПО может повлиять на нашу конфиденциальность, но простое удаление файлов cookie периодически не должно вызывать особых проблем. В таком же старом оборудовании мы бы пострадали от некоторого замедления. С другой стороны, обычное рекламное ПО более опасно не только потому, что мы будем получать более оскорбительную рекламу в нашем браузере. Проблема в том, что это может быть шлюз к вредоносному ПО это может выглядеть как поддельное обновление или установка приложения, которое на самом деле не то, что должно.

Как вы видели, существует большая разница между cookie для отслеживания рекламного ПО и обычным рекламным ПО.

Чем опасны отслеживающие cookies если вам и вправду нечего скрывать

В последнем подкасте Habr Weekly #21 обсуждалась тема отслеживающих cookies и вопрос их нежелательности. Бытуют мнения о сомнительности вреда таких куков если скрывать и вправду нечего. Такая позиция определенно не выдерживает критики.

На наш взгляд главный риск таких отслеживающих cookies для пользователей, кому и вправду нечего скрывать, кроется в возможности индивидуальной манипуляции их сознанием.

Это может быть выгодно как целым государствам, так и отдельным хозяйствующим субъектам.

Демократия и государственность

Самые серьезные риски, считаю, может нести прямое или косвенное воздействие на политические взгляды в обществе и, как следствие, влияние на демократические процессы в государстве. Об этом свидетельствуют регулярные сообщения, связанные с возможными вмешательствами государств в избирательный процесс других стран путем размещения политической рекламы в Интернете.

К тому же, подмешивая «правильную» (грамотно таргетированную по интересам) рекламу о событиях в мире, государстве и обществе можно планомерно доводить человека до нужного состояния. Искали сегодня билет на концерт любимой группы, — завтра можете увидеть рекламу о поддержке группой той или иной политсилы.

Купи Слона!

Ровно как и в политической рекламе, ваше сознание и восприятие вещей могут изменяться в пользу любых коммерческих продуктов.

Таргетированная реклама по интересам может быть не всегда добросовестной, или отражающей реальную действительность. Поискали как-то информацию о соблюдении GDPR для своего бизнеса — получите рекламу услуг и продуктов с шокирующей информацией о гигантских штрафах. И никто не будет говорить о реальной, не столь устрашающей, статистике таких санкций. Ничего личного, просто коммерция.

Дорогая, я могу все объяснить

А это пример из личного опыта, после которого взял за привычку использовать браузер в режиме инкогнито. Типичный случай человека, которому нечего, как казалось, скрывать перед женой.

Как вы наверняка догадались, речь о… подарке для любимой. Будьте предельно осторожны при поиске сюрпризов для своей второй половинки, если пользуетесь с ней общим девайсом. Ситуация, что в рекламе она увидит результаты ваших предыдущих поисков очевидна. Cюрпризу тут не быть, а в худшем случае придется объяснять, что подарок был для нее.

Что делать с отслеживающими cookies

Пользователям можно рекомендовать использовать режим инкогнито браузеров, который делает любые cookies сессионными, т.е. сохраняет их только до закрытия браузера. При этом после окончания работы нужно не забывать закрывать браузер. Не лишним будет нажимать на кнопки отказа от cookies на сайтах, где разрешение на их использование запрашивается.

Владельцам сайтов, не желающим способствовать маркетинговой слежке пользователей, рекомендуется придерживаться принципов и требований Европейского GDPR. В частности, можно установить баннер согласия cookies, который будет блокировать их установку до получения разрешения. В случае отказа пользователя отслеживающие куки установлены не будут.

Как работает интернет-реклама, часть 3: отслеживание пользователей

Маркетологи активно и повсеместно используют инструменты отслеживания —избежать массовой интернет-слежки весьма непросто. Однако функция «Защита от сбора данных» в продуктах «Лаборатории Касперского» поможет сохранить вашу частную жизнь в неприкосновенности.

Уровень общей осведомленности пользователей о приватности в Сети продолжает расти, как и уровень недовольства тем, что компании лезут в их частную жизнь. Это неудивительно: всеобъемлющая киберслежка касается каждого. В этой статье, последней в нашей серии публикаций об интернет-маркетинге (если не читали, прочитайте часть 1 и часть 2, чтобы лучше понимать, о чем речь), мы расскажем об инструментах, которые маркетологи используют, чтобы следить практически за каждым вашим шагом в Сети.

У нас есть cookie

Вы наверняка слышали о так называемых cookies (куки, печеньки — адекватного перевода на русский у этого термина нет) — это небольшие текстовые файлы, остающиеся на компьютере после посещения сайтов. Используя cookie, веб-сайт может отслеживать активность пользователя онлайн — знать, сколько времени вы провели на сайте, не закрывать последнюю сессию, запоминать, какой язык вы выбрали при посещении, и применять другие индивидуальные настройки.

Веб-сервер сайта, на который вы зашли, генерирует cookie-файл под названием «Основной файл cookie» — в большинстве случаев он служит для аналитики и других функциональных целей. Такой cookie-файл зачастую важен для корректной работы сайта.

С другой стороны, есть сторонние cookie, то есть cookie-файлы, генерируемые компаниями, чьи сайты вы не посещали, и вот они представляют собой угрозу для приватности. Легко понять, почему они так привлекают интернет-маркетологов. Мы рекомендуем не допускать особо назойливых из них к вашей онлайн-жизни, поставив галочку около пункта «Блокировать сторонние cookie» в настройках браузера.

Ваш отпечаток уникален, даже в Сети

Один из наиболее агрессивных способов следить за активностью пользователя — так называемый метод цифрового отпечатка. Он намного сложнее, чем использование cookie-файлов, но и избежать такой слежки намного труднее. Он использует скрипт, чтобы собрать информацию о типе устройства, операционной системе (PC, iPhone, iPad, Android, BlackBerry и так далее), установленных расширениях браузера, версиях популярных плагинов вроде Java и Flash, кодировке текста, часовом поясе, разрешении экрана, списке установленных шрифтов и многом другом.

Сочетание всех этих сведений формирует уникальный идентификатор устройства — его цифровой отпечаток. Даже если пользователь купил два совершенно одинаковых устройства и включил их одновременно в одном и том же месте, создав идентичные отпечатки, всего через несколько часов использования разными людьми эти отпечатки будут отличаться друг от друга.

Локальное хранилище — инструмент помощнее cookie-файлов

Создать сайт, позволяющий читать историю браузера пользователей, не так уж трудно, а собранная таким образом информация очень ценна для интернет-маркетологов. Конечно, все знают, как чистить историю браузера и удалять cookies, но многие ли делают это регулярно? Кроме того, HTML5 предлагает новые способы хранения данных на компьютере пользователя помимо cookie-файлов.

Благодаря локальному и сессионному хранилищу большой объем данных можно хранить локально в браузере пользователя — в этом и заключается разница между локальным хранилищем и cookie. Сессионное хранилище предполагает, что данные будут доступны только в рамках текущей сессии и при закрытии вкладки исчезают. Данные в локальном хранилище могут храниться бессрочно. Теоретически это значит, что эта информация хранится на компьютере до тех пор, пока пользователь вручную не очистит кеш браузера. Доступ к сохраненным данным имеется только у того домена, в рамках сессии с которым были сохранены данные, — но этого недостаточно, чтобы чувствовать себя защищенным.

Интернет-маркетологам важны ваши интересы

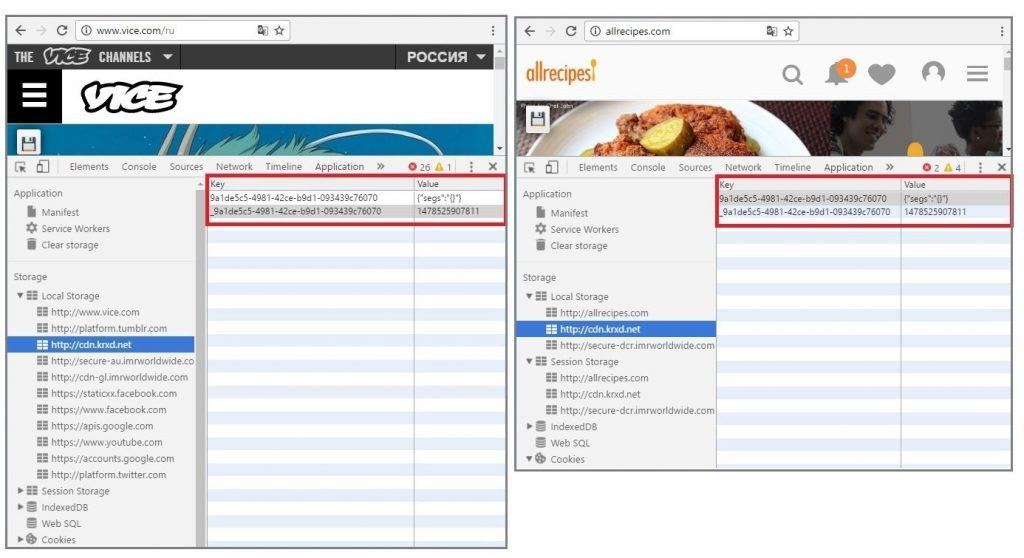

Давайте чуть глубже познакомимся со стратегиями интернет-маркетинга. Как маркетологи могут точно определять спектр ваших интересов? Очень просто: почти все сайты, на которые вы заходите, содержат сторонние следящие скрипты и рекламу. Если два сайта используют одну и ту же рекламную сеть или DMP (digital management platform — многофункциональная платформа для управления данными), то данные, которые они сохраняют локально или в виде cookie, находятся в совместном пользовании у обоих сайтов, что фактически позволяет им обойти ограничения, связанные с локальным хранилищем.

Например, компания Krux, которую недавно поглотила Salesforce, ежемесячно собирает данные более 200 млрд раз и взаимодействует с более чем 3 млрд браузеров и устройств. Следящие скрипты этой компании присутствуют на тысячах веб-сайтов по всему миру.

Вот небольшой пример. Vice.com и allrecipes.com — два независимых веб-сайта, которые не обмениваются пользовательской информацией (для этого нет никаких причин), но на обоих имеются скрипты Krux. Посетив эти сайты, даже в различное время, вы увидите, что локально сохраняются одни и те же ключи, принадлежащие cdn.krxd.com — сети доставки контента Krux CDN (content delivery network).

Кстати, заметили еще один инструмент слежения на обеих страницах?

Веб-сайты все чаще устанавливают несколько рекламных сетей и DMP-скриптов (иногда их число доходит до десятков!), помогая маркетологам собирать огромное количество данных о пользователях. Используя эту информацию, маркетологи могут сегментировать аудиторию по различным признакам: географическому местоположению, демографическим и поведенческим признакам — то есть определять ваш профиль на основе ваших интересов. Так вы получаете таргетированную рекламу, при доставке которой были учтены интересы и недавние запросы пользователя — например, посещения веб-сайтов или покупки.

Маркетологи отслеживают ваши эмоции

Самый простой способ узнать о предпочтениях пользователя — проанализировать лайки и эмодзи. Например, если вы поделились статьей о круизах по Карибскому морю и поставили смайлик, то это определяет вас как любителя экзотических поездок. Или, например, вы можете опубликовать гневный пост о каком-либо политике, и используемая тональность поможет определить ваши политические пристрастия. Собрав все эти данные воедино, маркетологи могут составить идеальный портрет потребителя и в какой-то мере понять вас даже лучше, чем ваши друзья.

Маркетологи учитывают контекст

Маркетологи используют ботов (вроде тех, что отслеживают тональность) для демонстрации контекстной рекламы в соцсетях. При использовании этого вида таргетированной рекламы автоматические системы сканируют содержимое веб-страницы, пытаются понять тему, а затем предлагают контекстную рекламу. Контекстная реклама в сочетании с таргетингом на основе поведенческих паттернов и нативной рекламой позволяет обмануть даже самого осведомленного пользователя и таки заставить его кликнуть на рекламное объявление.

За вами следят

Но маркетологам недостаточно анализа тональности и текста — им нужно больше возможностей для слежки! Они хотят видеть вас, как будто вы находитесь прямо перед ними, и буквально смотреть на ваш экран через плечо. Многие сайты используют специальные скрипты, практически имитирующие такую слежку, — например, эти инструменты позволяют отслеживать передвижения и клики мышки, чтобы затем составить видеозапись вашей сессии в виде тепловой карты (как на картинке ниже):

Как защитить себя от слежки

Наверняка совсем не все беспокоятся о том, что маркетологи следят за каждым их движением в Сети и составляют детальный профиль каждого пользователя, используя все более сложные методы. Можно ведь и не обращать внимания на тот факт, что реклама на новостном сайте, который вы просматриваете в определенный момент времени, уже знает, что вы искали на Amazon или что публиковал ваш супруг (супруга) в Facebook. Но мы считаем, что каждый пользователь Интернета и мобильных устройств имеет право знать об объемах информации, которой он делится с компаниями, превращающими эти данные в огромные прибыли. И иметь возможность на это как-то повлиять.

Вот несколько важных советов тем, кто хочет оградить себя от онлайн-слежки.

Измените штатные настройки cookies в браузере и запретите сторонние cookies, чтобы ваши данные не сохранялись локально или в виде сторонних cookie-файлов. Такие же настройки должны применяться в отношении сессионного и локального хранения. Узнайте об управлении настройками cookies в Chrome, Firefox, Internet Explorer, Edge и Opera.

Настройте браузер так, чтобы он автоматически очищал локальное хранилище при закрытии. Например, в Google Chrome это можно сделать так: зайдите в Настройки → Показать дополнительные настройки, кликните на кнопку Настройки контента в секции Личные данные. В пункте Файлы cookie поставьте галочку напротив Удалять данные при закрытии браузера. Вот и все.

Чтобы заблокировать все техники сбора отпечатков, анализа тональности, отслеживания сессии, а также инструменты веб-аналитики, включите опцию Защита от сбора данных в Kaspersky Internet Security и Kaspersky Total Security. Для этого зайдите в Настройка и выберите пункт Защита. Пролистайте страницу вниз и откройте Защита от сбора данных. Затем поставьте галочку напротив опции Блокировать обнаруженные запросы, которая по умолчанию отключена.

Что Такое Трекинг Cookies и С Чем Их Едят

Хотите знать, чем увлекаются ваши клиенты, что им по-настоящему интересно? Тогда дайте им печенье.

Нет, в этой статье не будет рецептов печенья и вообще никакой кулинарии. И тем более вы не будете читать 100 разных способов, как накормить печеньем клиента, чтобы он рассказал о своих интересах.

В этой статье вы узнаете, что это за таинственные «печеньки правды» маркетинга и как ими пользоваться во благо увеличения продаж.

Готовы узнать ещё один маркетинговый прием? Тогда читайте дальше.

Что такое Cookies?

Согласитесь, вам удобно, как пользователю, заходить на часто посещаемую страницу, например профиль в Facebook или Вконтакте, и не вводить каждый раз пароль? Ответ очевиден.

Это здорово экономит время.

А теперь посмотрим со стороны владельцев сайта. Согласитесь, удобно, когда вы можете различить уникального нового пользователя от того, кто уже посещал ваши страницы?

И без этого тоже никуда. Не зная этой мелочи, нельзя определить элементарно эффективность маркетинговых действий.

Так вот, все это делает для нас сookies (с английского те самые печеньки). Вернее сам по себе сookie ничего такого делать не умеет, однако он содержит информацию, благодаря которой все полезности, описанные выше, мы можем наблюдать.

Сookie — это небольшой текстовый файл, который формируется сервером при первом посещении страницы или через заполнение формы с данными (имя, пароль или любыми другими) и передается браузеру пользователя. То есть, этот небольшой текстовый файл (зачастую килобайты) хранится браузером и при повторном посещении пользователем страницы, отсылает эти данные на сервер. Сервер считывает информацию и понимает, что нужно делать.

Как можно использовать Cookies в маркетинговых целях?

Трекинг (как я писал уже где-то здесь ) — это технология отслеживания активности пользователей в интернете (посещений сайтов). С помощью анализа полученной информации, в дальнейшем персонализируется реклама по целевой аудитории.

Как работают Трекинг Cookies?

Cookies могут отслеживать перемещения посетителя только по сайту, домен которого находится в его коде. То есть, говоря простым языком, сookie может проследить перемещение только по тому сайту, который и отправил сookie. Это означает, что человек должен заранее побывать на сайте.

Как вышли из положения предприимчивые маркетологи в команде с такими же программистами?

В трекинге используются сторонние сookies.

Это значит, что текстовые файлы попадают на компьютер пользователя даже если он не посещал сайт.

Для этого создаются рекламные объявления с сookie, в коде которого запрограммирован нужный домен. То есть, человек кликает по объявлению на сайте с доменом «Х» и получает сookie, в коде которого домен «Y».

Таким образом сookie сайта «Y» соберет всю информацию о перемещениях и предпочтениях данного пользователя на сайте «Х».

Чем больше у сайта «Y» объявлений на различных сайтах, платформах разных тематик, тем больше информации о потенциальной аудитории соберут сookies и перешлют на сервер для анализа.

4 основные проблемы сбора информации с помощью трекинг сookies:

1 По поводу сookie в ходу много различных заблуждений — о вредоносности, утечки конфиденциальной информации и т.д., поэтому определенная часть аудитории старается периодически чистить от них компьютер;

2. Многие браузеры сегодня оснащены функцией отключения сookies;

3. Большая часть интернет аудитории посещает сеть через планшеты и мобильные телефоны. При выключении, перезагрузке этих устройств или завершение работы браузера в фоновом режиме автоматически очищаются все сookies;

4. Сookie не в состоянии отследить перемещения пользователя между мобильными приложениями.

Ставьте лайк, если вы узнали что-то новое для себя и напишите в комментариях ответ на вопрос: удаляете ли вы сookie? Если да, то почему? (Кто ответит, тому огромное спасибо от всей команды GeniusMarketing))

Шпионские программы угроза безопасности вашего ПК

Данная статья посвящена достаточно актуальной в настоящий момент проблеме вредоносного программного кода. Еще несколько лет назад ситуация была довольно проста: существовали прикладные программы (включая операционную систему) и компьютерные вирусы, способные заражать другие приложения путем внедрения в них своего машинного кода. Однако в последнее время появилось множество вредоносных программ, которые нельзя считать вирусами, так как они не обладают способностью к размножению. Для таких программ существует немало категорий: Trojan, Backdoor, Trojan-Downloader, MalWare, SpyWare, Adware, Dialer и т.д., причем эта классификация зачастую весьма спорная, поскольку производители различного антивирусного ПО нередко относят одну и ту же программу к разным категориям. В данной статье мы попытаемся предложить классификацию указанных вредоносных программ и сформулировать критерии, по которым ту или иную программу можно отнести к категориям SpyWare и Adware.

SpyWare

Шпионское ПО применяется для различных целей, основными из которых являются маркетинговые исследования и целевая реклама. Известно, что информация о конфигурации компьютера пользователя, об используемом им программном обеспечении и о посещаемых сайтах, статистика запросов к поисковым машинам и статистика вводимых с клавиатуры слов позволяют очень точно определить род деятельности и круг интересов пользователей. Поэтому чаще всего можно наблюдать связку SpyWare с Adware, то есть программы-шпиона и модуля показа рекламы. Шпионская часть собирает информацию о пользователе и передает ее на сервер рекламной фирмы, где информация анализируется, а в ответ высылается рекламная информация, наиболее подходящая для данного пользователя. В лучшем случае реклама показывается в отдельных всплывающих окнах, в худшем внедряется в загружаемые страницы и присылается по электронной почте.

Однако собранная информация может использоваться не только для рекламных целей. Например, получение информации о ПК пользователя может значительно упростить хакерскую атаку и взлом компьютера пользователя. А если программа периодически обновляется через Интернет, то это делает компьютер особенно уязвимым: элементарная атака на DNS может подменить адрес источника обновления на адрес сервера хакера. Подобное «обновление» приведет к внедрению в ПК пользователя какого угодно постороннего программного обеспечения.

Шпионское программное обеспечение может попасть на компьютер пользователя двумя основными путями.

Первый путь реализуется в ходе посещения Интернет-сайтов. Наиболее часто проникновение шпионского ПО происходит при посещении пользователем хакерских и warez-сайтов, сайтов с бесплатной музыкой и порносайтов. Как правило, для установки шпионского ПО применяются компоненты ActiveX или троянские программы категории TrojanDownloader (по классификации «Лаборатории Касперского»). Многие хакерские сайты могут выдать так называемый крек, содержащий шпионскую программу или TrojanDownloader для ее загрузки.

Второй путь использует установку бесплатных или условно-бесплатных программ, которых существует великое множество, причем распространяются они через Интернет или на пиратских компакт-дисках. Классический пример кодек DivX, содержащий утилиту для скрытной загрузки и установки SpyWare.Gator. Большинство программ с SpyWare-компонентами не уведомляют об этом пользователя.

Четких критериев для занесения программы в категорию SpyWare не существует, и потому создатели антивирусных пакетов очень часто относят программы категорий Adware, Hijacker и BHO к категории SpyWare, и наоборот.

Мы предлагаем вам несколько правил и условий, наличие которых позволяет классифицировать программу как SpyWare (в основу классификации положены проведенные автором исследования самых распространенных SpyWare-программ):

Следует подчеркнуть тот факт, что программа категории SpyWare не позволяет удаленно управлять компьютером и не передает пароли и подобную информацию своим создателям такие действия характерны для другой категории программ, именуемых Trojan и BackDoor. Однако по многим параметрам программы категории SpyWare являются «родственниками» троянских программ.

Говоря о программах категории SpyWare, стоит обратить особое внимание на такое их свойство, как скрытное слежение за пользователем. Предположим, что у пользователя установлена безобидная программа, загружающая рекламные баннеры один раз в час. Анализируя протоколы рекламного сервера, можно выяснить, как часто и как долго пользователь работает в Интернете, в какое время, через какого провайдера. Эта информация будет доступна даже при условии, что программа будет только загружать только данные, не передавая никакой информации. Более того, каждая версия программы может загружать рекламу по уникальному адресу, что позволит узнать, какая именно программа загружает рекламу.

SpyWare cookies

Схема работы этой методики показана на рисунке. Предположим, что пользователь посещает два сайта, содержащих на своих страницах счетчик одной и той же рейтинговой системы. При посещении сайта A произойдут как минимум две операции загрузка страницы с сайта A (шаг 1) и обращение к сайту рейтинговой системы (шаг 2). В заголовке HTTP-ответа рейтинговой системы содержится поле, предписывающее браузеру сохранить cookie для сайта рейтинговой системы, в результате браузер сохраняет cookie в своей базе данных. Затем пользователь посещает сайт B (шаг 3) и происходит повторное обращение к сайту рейтинговой системы (шаг 4), в ходе которого передается cookie, сохраненный при шаге 2. Получив и проанализировав cookie, рейтинговая система узнает пользователя для этого, как правило, в cookie хранится присвоенный пользователю уникальный номер. В итоге рейтинговая система может не просто фиксировать факт посещения сайта, но и отслеживать траекторию переходов пользователя по сайтам (естественно, только по сайтам, страницы которых содержат счетчики этой рейтинговой системы). Кроме того, рейтинговая система может решить ряд интересных статистических задач, например определить количество уникальных посетителей за определенный период, количество постоянных пользователей, периодичность посещения. Кроме статистических исследований, идентификация пользователя при помощи cookies позволяет бороться с накруткой посещений или баннерных показов. И здесь нужно иметь в виду, что при помощи cookies любой сайт может регистрировать факт повторного посещения, но не может определить никаких персональных данных пользователя (за исключением того случая, когда пользователь сам передал какие-либо сведения, заполняя формы регистрации на сайте, но даже в этом случае подобная информация очень редко хранится непосредственно в cookie, а обычно заносится в базу данных на стороне Web-сервера).

На наш взгляд, опасность, которая приписывается шпионским cookies, сильно преувеличена. Так, Internet Explorer всех версий позволяет отключить прием cookies, а в версии 6.0 имеется возможность более тонкой настройки: все cookies делятся на основные (сохраняемые просматриваемой страницей) и сторонние (сохраняемые ресурсами, загружаемыми с других сайтов), так что пользователь имеет возможность произвести тонкую настройку.

Adware-программы и модули

Корректная программа, распространяемая по Adware-лицензии, должна соответствовать следующим правилам:

Таким образом, к Adware-приложению предъявляются серьезные требования, но практически ни один Adware-модуль не соответствует всем вышеперечисленным правилам.

Trojan-Downloader

Все программы категории TrojanDownloader можно условно разделить на две категории:

• универсальные могут загружать какой угодно программный код с любого сервера. Настройки могут храниться локально (в отдельном файле, реестре) или загружаться с определенного сайта;

• специализированные предназначены для загрузки строго определенных типов троянских или шпионских программ. Адреса и имена файлов в этом случае жестко фиксированы и хранятся в теле программы.

Dialer

Организацию модемного соединения с сервером владельца подобная программа может осуществлять несколькими способами, поскольку может:

• производить набор номера и установление соединения своими средствами;

• создавать новое соединение удаленного доступа;

• изменять существующие соединения удаленного доступа.

В первых двух случаях Dialer, как правило, всячески привлекает внимание пользователя к себе и к созданным им соединениям: копирует себя во все доступные места (в папку Program Files, в Windows, Windows\System, в папку «Пуск» и т.п.), создает ярлыки, регистрирует себя в автозапуске.

Часто, кроме своей основной задачи, программы типа Dialer выполняют и задачи, свойственные программам других категорий (Adware, SpyWare, Trojan-Downloader). Некоторые Dialer устанавливают себя на автозапуск, внедряются в другие приложения. Например, автору известен Dialer, регистрирующий себя как расширение языка Basic и запускающийся при открытии любого приложения Microsoft Office, использующего скрипты.

Некоторые программы типа Dialer можно смело относить к троянским программам (многие производители антивирусов считают сам Dialer троянской программой на сайте производителей Norton Antivirus о Dialer говорится: «троянская программа, предназначенная для…»). В классификации «Лаборатории Касперского» есть специальная категория Trojan.Dialer.

Кроме утилит дозвона, к категории Dialer часто относят специализированные утилиты для просмотра порносайтов. Ведут они себя аналогично Dialer, но вместо модемного соединения соединяются с закрытыми сайтами через Интернет.

Browser Helper Object

Hijacker

Чаще всего Hijacker применяется для изменения:

В чистом виде Hijacker-программы встречаются сравнительно редко и по выполняемым ими действиям могут быть отнесены к категориям Trojan, Dialer или AdWare/SpyWare.

Trojan

Backdoor

Как правило, Backdoor позволяет копировать файлы с пораженного компьютера и, наоборот, передавать на пораженный компьютер файлы и программы. Кроме того, обычно Backdoor позволяет получать удаленный доступ к реестру и производить системные операции: перезагрузку ПК, создание новых сетевых ресурсов, модификацию паролей и т.п. Backdoor, по сути, открывает атакующему «черный ход» на ПК пользователя. Опасность Backdoor в последнее время увеличилась в связи с тем, что многие современные сетевые и почтовые черви либо изначально содержат в себе Backdoor-компонент, либо устанавливают его после заражения ПК.

Заключение